Suricata: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 1: | Zeile 1: | ||

=Prinzip= | =Prinzip= | ||

| + | |||

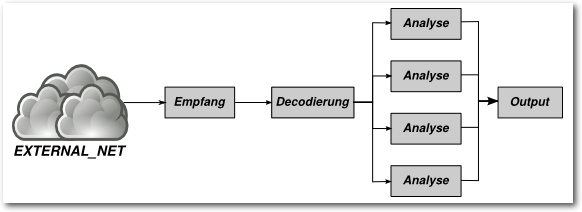

| + | Suricata ist ein IDS(Intrusion Detection System) bzw. IPS(Intrusion Prevention System) System das nach folgendem Prinzip funktioniert | ||

| + | |||

| + | ==Empfang== | ||

| + | *Pakete werden vom Netzwerk gelesen. | ||

| + | **Durch abhören einer Schnittstelle (IDS) | ||

| + | **Übergabe durch den Firewall Stack (IPS) | ||

| + | ==Decodierung== | ||

| + | Die Pakete werden decodiert und der Original-Datenstrom wird restauriert. | ||

| + | ==Analyse== | ||

| + | Der Datenstrom wird mit den hinterlegten Signaturen verglichen. | ||

| + | ==Output== | ||

| + | *Auftretene Alarmierungen werden verarbeitet. (IDS) | ||

| + | *Bei auftretenen Treffern werden die Pakte verworfen (IPS). | ||

| + | |||

| + | =Multitreadverarbeitung durch Suricata= | ||

[[Datei:suricate-1.jpg]] | [[Datei:suricate-1.jpg]] | ||

| + | |||

Bild: Alexander Hosfeld Lizenz(en): Creative Commons Namensnennung | Bild: Alexander Hosfeld Lizenz(en): Creative Commons Namensnennung | ||

Version vom 13. Oktober 2020, 18:47 Uhr

Prinzip

Suricata ist ein IDS(Intrusion Detection System) bzw. IPS(Intrusion Prevention System) System das nach folgendem Prinzip funktioniert

Empfang

- Pakete werden vom Netzwerk gelesen.

- Durch abhören einer Schnittstelle (IDS)

- Übergabe durch den Firewall Stack (IPS)

Decodierung

Die Pakete werden decodiert und der Original-Datenstrom wird restauriert.

Analyse

Der Datenstrom wird mit den hinterlegten Signaturen verglichen.

Output

- Auftretene Alarmierungen werden verarbeitet. (IDS)

- Bei auftretenen Treffern werden die Pakte verworfen (IPS).

Multitreadverarbeitung durch Suricata

Bild: Alexander Hosfeld Lizenz(en): Creative Commons Namensnennung

Installation

- sudo add-apt-repository ppa:oisf/suricata-stable

- sudo apt-get update

- sudo apt-get install suricata

Install Rules

- wget http://rules.emergingthreats.net/open/suricata/emerging.rules.tar.gz

- tar zxvf emerging.rules.tar.gz

- sudo mkdir /var/lib/suricata/

- sudo mv rules /var/lib/suricata/

- sudo cd /var/lib/suricata/rules

- sudo cat *.rules > suricata.rules

Local Rules

- cat /var/lib/suricata//rules/local.rules

alert icmp any any -> 8.8.8.8 any (msg:"Snort Test"; sid:1000000002;) drop icmp any any -> 1.1.1.1 any (msg:"Snort Test"; sid:1000000001;) alert tcp any any -> any any (flags: S; msg: "SYN packet"; sid:100000003;)

Suricata config

- add to /etc/suricata/suricata.yaml

rule-files:

- suricata.rules - local.rules

Add iptables rules

- iptables -I FORWARD -m mark ! --mark $MARK/$MASK -j NFQUEUE