Proxy Konzepte: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (9 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| + | [[Kategorie:Proxy]] | ||

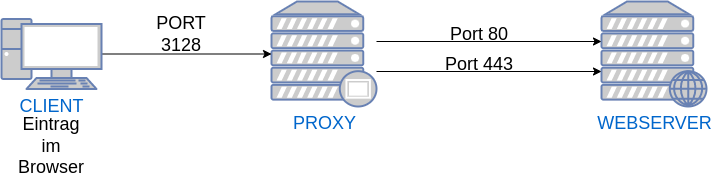

=Standard Proxy= | =Standard Proxy= | ||

*Proxy Server wird im Browser eingetragen. | *Proxy Server wird im Browser eingetragen. | ||

*Oder er wird per proxy.pac Datei gefunden. | *Oder er wird per proxy.pac Datei gefunden. | ||

| + | *Über DHCP | ||

| + | *Über Gruppenrichtlinien | ||

*Alle Anfragen http und https gehen über den Proxy | *Alle Anfragen http und https gehen über den Proxy | ||

{{#drawio:proxy-1}} | {{#drawio:proxy-1}} | ||

| Zeile 7: | Zeile 10: | ||

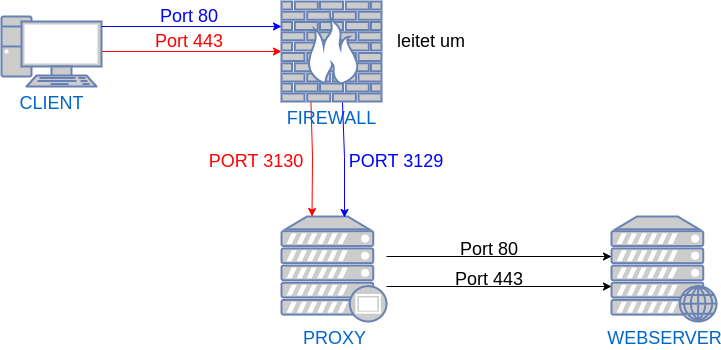

=Transparenter Proxy= | =Transparenter Proxy= | ||

*Port 80 und Port 443 werden zum Proxy Server geleitet | *Port 80 und Port 443 werden zum Proxy Server geleitet | ||

| − | *Proxy muss sich im Intercept | + | *Proxy muss sich im Splice Modus oder Intercept Modus befinden |

*HTTPS Scan funktioniert nur wenn das SSL Zertifikat aufgebrochen wird. (Siehe Unten) | *HTTPS Scan funktioniert nur wenn das SSL Zertifikat aufgebrochen wird. (Siehe Unten) | ||

{{#drawio:proxy-2}} | {{#drawio:proxy-2}} | ||

| − | =URL Scan= | + | =URL Scan (Splice Modus)= |

*Proxy sieht nur die URL des HTTPS Verkehrs | *Proxy sieht nur die URL des HTTPS Verkehrs | ||

*Seiten können anhand der URL verboten werden. | *Seiten können anhand der URL verboten werden. | ||

| Zeile 18: | Zeile 21: | ||

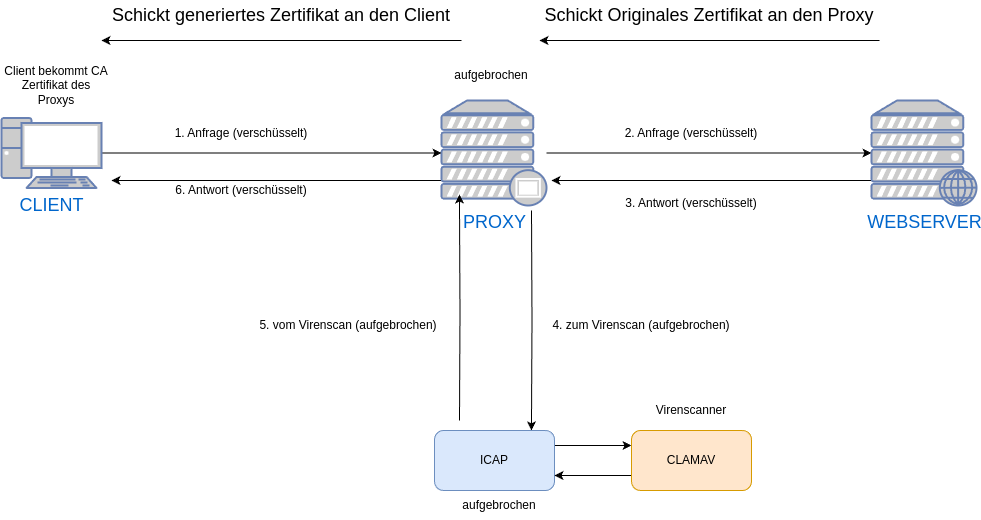

=Content Scan= | =Content Scan= | ||

| − | *Auf dem Client muss | + | *Auf dem Client muss das CA Zertifikat des Proxy installiert sein. |

*Proxy generiert für jede Anfrage ein neues Zertifikat und schickt es dem Client. | *Proxy generiert für jede Anfrage ein neues Zertifikat und schickt es dem Client. | ||

*Client denkt er kommuniziert mit dem Original Server | *Client denkt er kommuniziert mit dem Original Server | ||

| − | * | + | *Virenscan ist möglich |

| − | *Webserver denkt die | + | *Webserver denkt die Anfrage kommt von einem normalen Client |

*Prinzip der Man in the Middle Attacke | *Prinzip der Man in the Middle Attacke | ||

| − | {{#drawio: | + | {{#drawio:i-cap-clam-av}} |

Aktuelle Version vom 20. Februar 2025, 07:58 Uhr

Standard Proxy

- Proxy Server wird im Browser eingetragen.

- Oder er wird per proxy.pac Datei gefunden.

- Über DHCP

- Über Gruppenrichtlinien

- Alle Anfragen http und https gehen über den Proxy

Transparenter Proxy

- Port 80 und Port 443 werden zum Proxy Server geleitet

- Proxy muss sich im Splice Modus oder Intercept Modus befinden

- HTTPS Scan funktioniert nur wenn das SSL Zertifikat aufgebrochen wird. (Siehe Unten)

URL Scan (Splice Modus)

- Proxy sieht nur die URL des HTTPS Verkehrs

- Seiten können anhand der URL verboten werden.

- Kein Virenscanning möglich

Content Scan

- Auf dem Client muss das CA Zertifikat des Proxy installiert sein.

- Proxy generiert für jede Anfrage ein neues Zertifikat und schickt es dem Client.

- Client denkt er kommuniziert mit dem Original Server

- Virenscan ist möglich

- Webserver denkt die Anfrage kommt von einem normalen Client

- Prinzip der Man in the Middle Attacke