CA signiert den Request: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 8: | Zeile 8: | ||

=Key signieren mit Subject Alternative Name für Chrome= | =Key signieren mit Subject Alternative Name für Chrome= | ||

| + | *openssl x509 -req -days 730 -in $COMMONNAME.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out $COMMONNAME.crt -extfile <(echo "subjectAltName=DNS:$COMMONNAME") | ||

*[[Key signieren mit Subject Alternative Name für Chrome Alter Weg]] | *[[Key signieren mit Subject Alternative Name für Chrome Alter Weg]] | ||

| − | |||

| − | |||

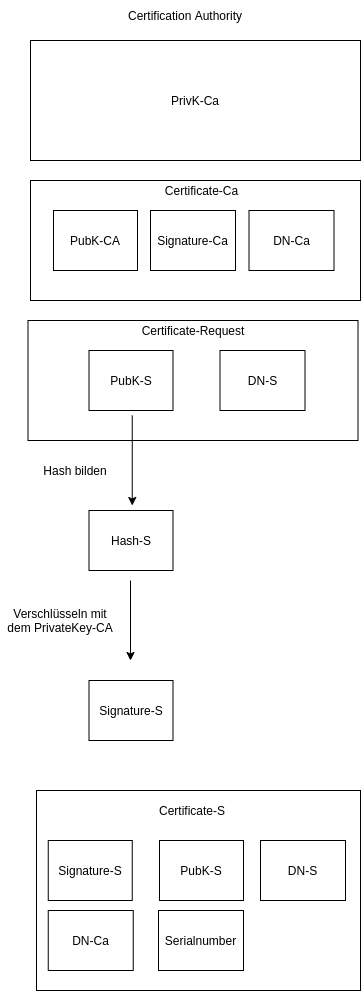

=Resultat= | =Resultat= | ||

{{#drawio:cert-sign}} | {{#drawio:cert-sign}} | ||

Aktuelle Version vom 19. März 2025, 16:12 Uhr

Vorraussetzung

Man muss einen Request erhalten haben.

Client name setzen

- COMMONNAME="xinux.de"

Normale Signierung

- openssl x509 -req -days 730 -in $COMMONNAME.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out $COMMONNAME.crt

Key signieren mit Subject Alternative Name für Chrome

- openssl x509 -req -days 730 -in $COMMONNAME.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out $COMMONNAME.crt -extfile <(echo "subjectAltName=DNS:$COMMONNAME")

- Key signieren mit Subject Alternative Name für Chrome Alter Weg

Resultat

Zertifikat angeigen

- openssl x509 -noout -text -in ${COMMONNAME}.crt

Wie geht es weiter?

Das Zertifikat wird nun wieder an den Bittsteller geschickt.