Sophos XGS SNAT in IPSEC Site-to-Site: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (7 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

=Idee/Prinzip= | =Idee/Prinzip= | ||

| − | {{#drawio:sophos-xgs- | + | {{#drawio:sophos-xgs-nat002}} |

*In der VPN wurde ein virtuelles Netz auf Seiten der Sophos angegeben (100.64.64.0/24). | *In der VPN wurde ein virtuelles Netz auf Seiten der Sophos angegeben (100.64.64.0/24). | ||

*Damit Clients wie der Kali (172.16.16.200) nun mit der Gegenseite kommunizieren können wird ein SNAT erstellt. | *Damit Clients wie der Kali (172.16.16.200) nun mit der Gegenseite kommunizieren können wird ein SNAT erstellt. | ||

*Alle Clients der Sophos Seite im Netz '''172.16.16.0/24''' werden auf die '''100.64.64.33''' genatted, wenn Sie das Netz '''10.81.0.0/16''' erreichen wollen | *Alle Clients der Sophos Seite im Netz '''172.16.16.0/24''' werden auf die '''100.64.64.33''' genatted, wenn Sie das Netz '''10.81.0.0/16''' erreichen wollen | ||

| + | |||

| + | =Vorgang= | ||

| + | ==Schritt 1== | ||

| + | *Wir gehen davon aus das die VPN bereits aufgebaut ist. (Wie im Beispiel [[Sophos XGS BINAT in IPSEC Site-to-Site]] aber '''OHNE''' die Binat Einstellung) | ||

| + | *Nun wird eine SNAT Regel erstellt die etwa so aussieht: | ||

| + | [[Datei:sophos-xgs-nat-2.png]] | ||

| + | |||

| + | ==Schritt 2== | ||

| + | *Die Sophos XGS muss nun wissen wohin das Paket gerouted werden muss. | ||

| + | *Dafür gibt es keine Grafische Möglichkeit dies einzurichten. Deswegen müssen wir uns hier der '''Device Console''' bemächtigen. | ||

| + | |||

| + | #Als erstes SSH auf die Sophos XGS | ||

| + | #Nun die Device Console öffnen (Option 4) | ||

| + | #Befehl eingeben um Route zu setzen: '''system ipsec_route add net 10.81.0.0/255.255.0.0 tunnelname xg_opnsense''' | ||

| + | #Route anzeigen lassen: '''system ipsec_route show ''' | ||

| + | #Verbindung testen | ||

Aktuelle Version vom 15. Juli 2025, 08:14 Uhr

Idee/Prinzip

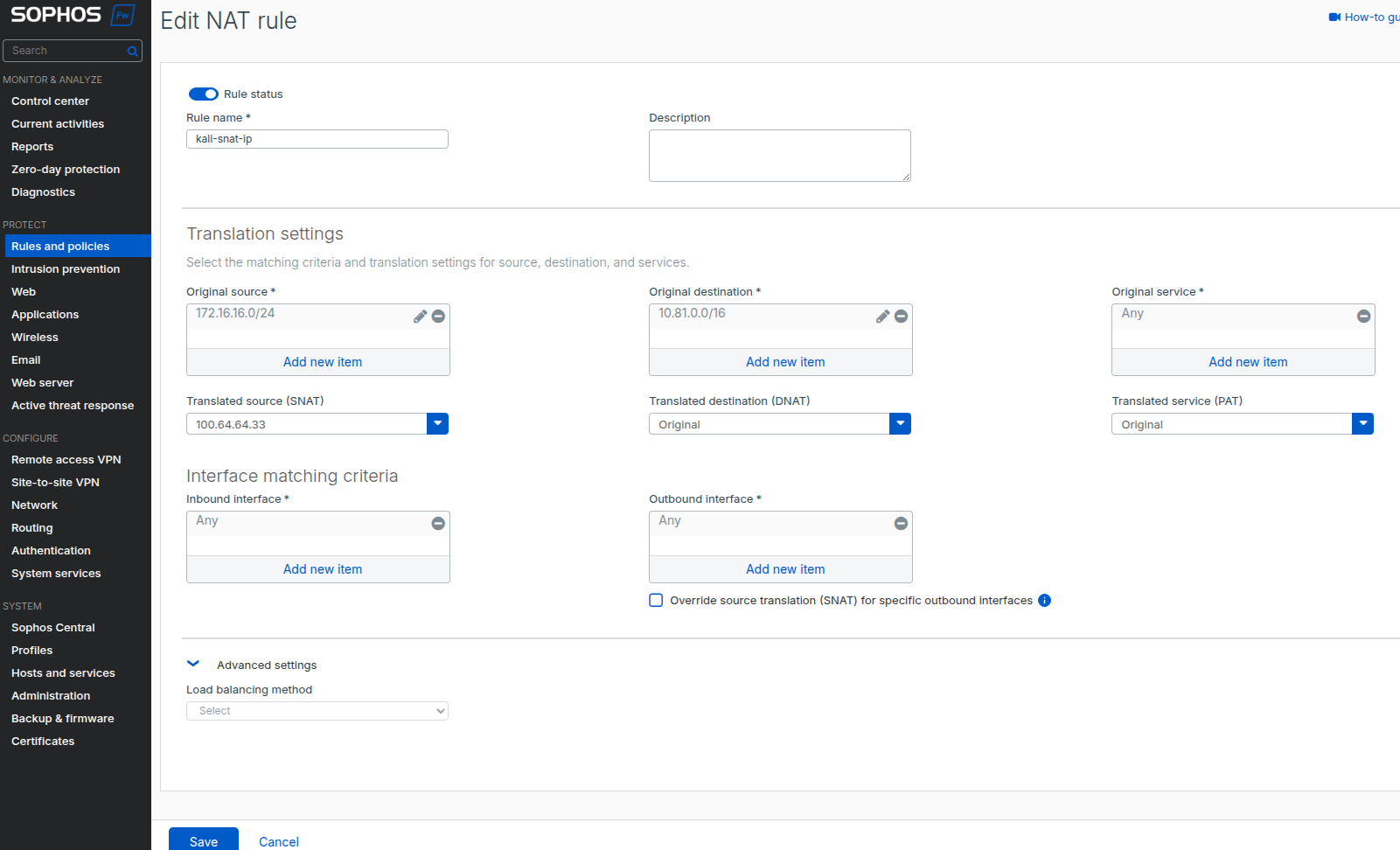

- In der VPN wurde ein virtuelles Netz auf Seiten der Sophos angegeben (100.64.64.0/24).

- Damit Clients wie der Kali (172.16.16.200) nun mit der Gegenseite kommunizieren können wird ein SNAT erstellt.

- Alle Clients der Sophos Seite im Netz 172.16.16.0/24 werden auf die 100.64.64.33 genatted, wenn Sie das Netz 10.81.0.0/16 erreichen wollen

Vorgang

Schritt 1

- Wir gehen davon aus das die VPN bereits aufgebaut ist. (Wie im Beispiel Sophos XGS BINAT in IPSEC Site-to-Site aber OHNE die Binat Einstellung)

- Nun wird eine SNAT Regel erstellt die etwa so aussieht:

Schritt 2

- Die Sophos XGS muss nun wissen wohin das Paket gerouted werden muss.

- Dafür gibt es keine Grafische Möglichkeit dies einzurichten. Deswegen müssen wir uns hier der Device Console bemächtigen.

- Als erstes SSH auf die Sophos XGS

- Nun die Device Console öffnen (Option 4)

- Befehl eingeben um Route zu setzen: system ipsec_route add net 10.81.0.0/255.255.0.0 tunnelname xg_opnsense

- Route anzeigen lassen: system ipsec_route show

- Verbindung testen