Sophos XGS SNAT: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (5 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 2: | Zeile 2: | ||

{{#drawio:sophos-xgs-nat003}} | {{#drawio:sophos-xgs-nat003}} | ||

| − | * | + | *An der Sophos-Firewall ist ein DMZ Netz angebunden das zum SAP Bereich führt im Netz '''10.88.88.0/24''' |

| − | + | *Zwischen den 2 Firewalls im DMZ Bereich ist eine Route gesetzt und zwar die für das Netz '''10.92.92.0/24''' | |

| − | * | + | *Wir möchten nun von unserem Lan net, mit z.B. dem Kali, den Victim '''10.82.232.61''' erreichen. |

| + | *In diesem Beispiel wird das Lan Net auf ein Bereich in dem Netz der Route gesetzt also '''10.92.92.0/24''' | ||

| + | **Der Bereich der genommen wird ist '''10.92.92.10 - 10.92.92.20''' | ||

=Vorgang= | =Vorgang= | ||

==Schritt 1== | ==Schritt 1== | ||

| − | * | + | *Es wird nun eine SNAT-Regel erstellt und für die Source-Nat-IP wird eine '''IP-Range''' angegeben --> '''10.92.92.10 - 10.92.92.20''' |

| − | + | [[Datei:sophos-xgs-nat-4.png]] | |

| − | [[Datei:sophos-xgs-nat- | ||

==Schritt 2== | ==Schritt 2== | ||

| − | * | + | *Nun müssen noch passende Firewall Regeln erstellt werden. Dafür wird das original Lan Netz genommen und das Remote Netz genommen. |

| − | + | [[Datei:sophos-xgs-nat-5.png]] | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

Aktuelle Version vom 15. Juli 2025, 10:03 Uhr

Idee/Prinzip

- An der Sophos-Firewall ist ein DMZ Netz angebunden das zum SAP Bereich führt im Netz 10.88.88.0/24

- Zwischen den 2 Firewalls im DMZ Bereich ist eine Route gesetzt und zwar die für das Netz 10.92.92.0/24

- Wir möchten nun von unserem Lan net, mit z.B. dem Kali, den Victim 10.82.232.61 erreichen.

- In diesem Beispiel wird das Lan Net auf ein Bereich in dem Netz der Route gesetzt also 10.92.92.0/24

- Der Bereich der genommen wird ist 10.92.92.10 - 10.92.92.20

Vorgang

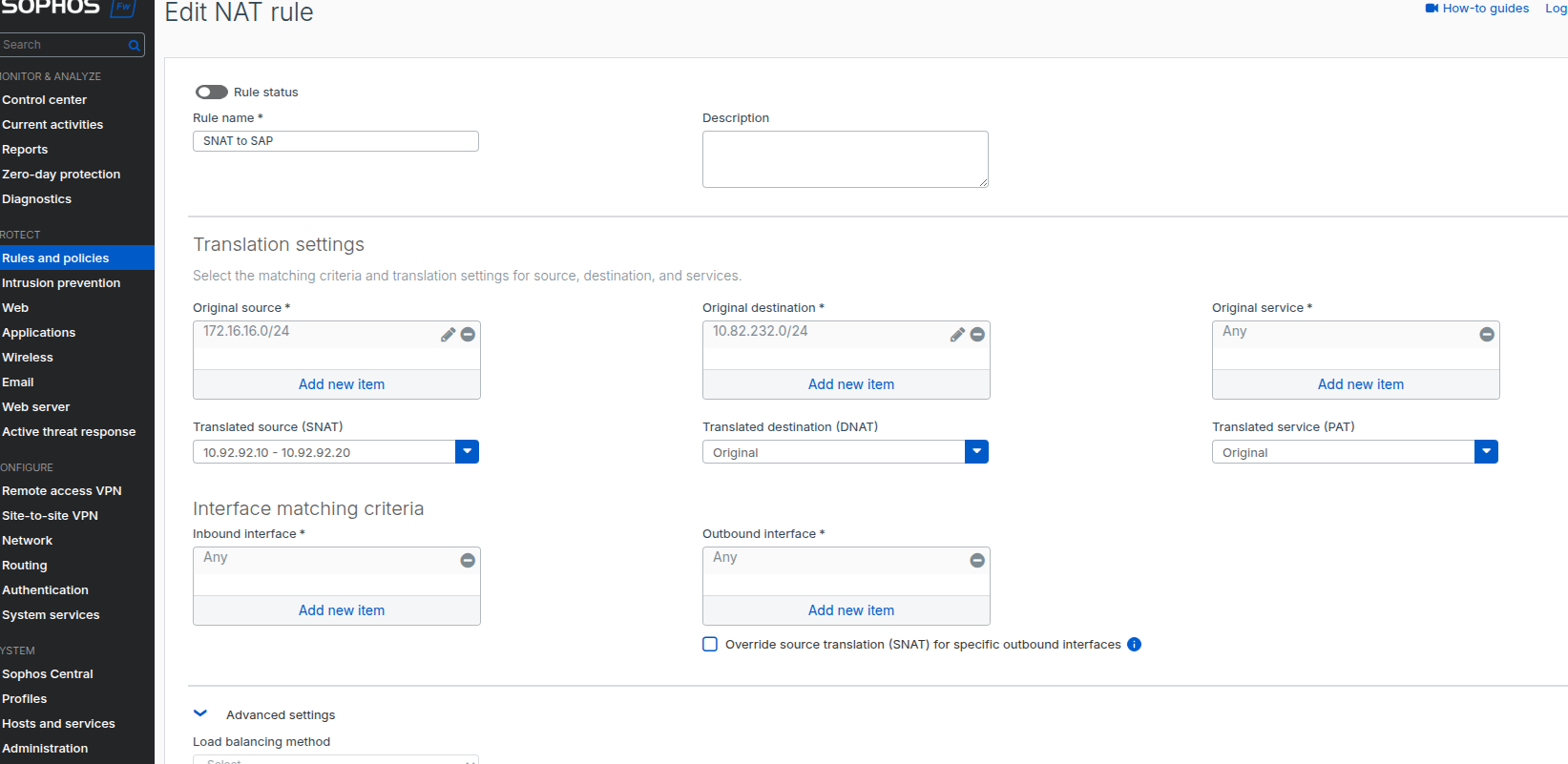

Schritt 1

- Es wird nun eine SNAT-Regel erstellt und für die Source-Nat-IP wird eine IP-Range angegeben --> 10.92.92.10 - 10.92.92.20

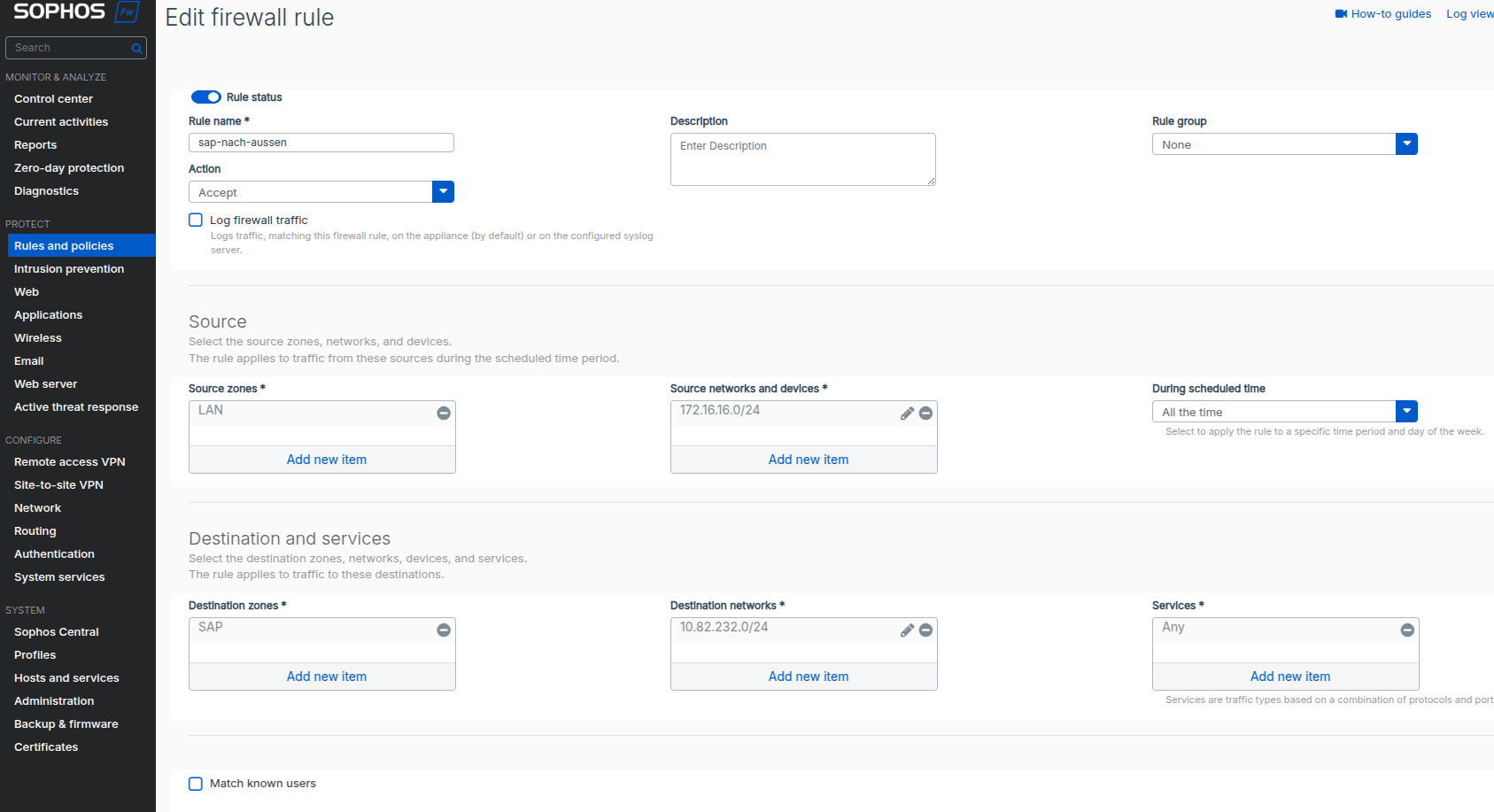

Schritt 2

- Nun müssen noch passende Firewall Regeln erstellt werden. Dafür wird das original Lan Netz genommen und das Remote Netz genommen.