Active Directory Testumgebung für Golden-Ticket-Simulation: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

(→ToDo) |

(→ToDo) |

||

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| + | =Plan= | ||

| + | {{#drawio:golden-ticket-simulation}} | ||

| + | |||

| + | |||

| + | = Tips= | ||

| + | *[[sysrep]] | ||

| + | |||

= ToDo = | = ToDo = | ||

| + | |||

*Virtuelles Netzwerk anlegen (isoliert, kein Internet) | *Virtuelles Netzwerk anlegen (isoliert, kein Internet) | ||

| Zeile 21: | Zeile 29: | ||

- Mit normalem Benutzer anmelden | - Mit normalem Benutzer anmelden | ||

| − | * | + | *User anlegen: |

| − | + | [[User anlegen dc]] | |

| − | |||

*Angreifer-VM vorbereiten: | *Angreifer-VM vorbereiten: | ||

Aktuelle Version vom 12. August 2025, 17:02 Uhr

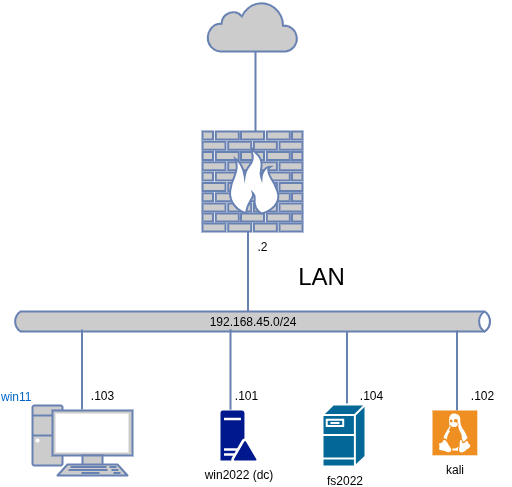

Plan

Tips

ToDo

- Virtuelles Netzwerk anlegen (isoliert, kein Internet)

- Vier VMs erstellen:

- DC: Windows Server 2022, 2 CPU, 4 GB RAM, 40 GB HDD - Member-Server: Windows Server 2022, 2 CPU, 4 GB RAM, 40 GB HDD - Client: Windows 11, 2 CPU, 4 GB RAM, 40 GB HDD - Angreifer: Kali Linux, 2 CPU, 2 GB RAM, 20 GB HDD

- DC installieren:

- Rolle "Active Directory-Domänendienste" + DNS - Neue Domain: lab.int - Standard-OUs: Workstations, Servers, Users, Admins

- Member-Server installieren:

- Join zur Domain lab.int - Datei-Freigabe einrichten (\\member\share)

- Client installieren:

- Join zur Domain lab.int - Mit normalem Benutzer anmelden

- User anlegen:

User anlegen dc

- Angreifer-VM vorbereiten:

- Kali starten, Tools wie Wireshark und Kerberos-Analyse installieren

- Logging aktivieren:

- Auf allen Windows-VMs "Erweitertes Überwachungsprotokoll" aktivieren - Wichtige Events: 4624, 4768, 4769, 4672

- Testverkehr erzeugen:

- Benutzer am Client anmelden (Kerberos TGT/TGS im Eventlog sehen) - Auf die Freigabe \\member\share zugreifen

- Snapshot aller VMs erstellen:

- Zustand vor der Angriffssimulation sichern

- Übungsziel:

- Verständnis: KRBTGT-Konto = Schlüssel für TGT-Erstellung - Angriffsszenario: Mit kompromittiertem KRBTGT-Schlüssel kann ein Angreifer jedes Konto fälschen - Erkennung: Ungewöhnliche Ticket-Lebensdauer, falsche Startzeiten, Logon ohne vorheriges Login-Event - Gegenmaßnahme: KRBTGT-Passwort zweimal rotieren, Admin-Rechte minimieren