Wlan 4 Wege Handshake: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

(→PTK) |

(→PTK) |

||

| Zeile 40: | Zeile 40: | ||

==PTK== | ==PTK== | ||

;Verfahren ist bekannt - Einzige Unbekannte ist der PSK. Durch Bruteforce errechnen wir den PTK mit dem zuvor "gebruteforced" PMK | ;Verfahren ist bekannt - Einzige Unbekannte ist der PSK. Durch Bruteforce errechnen wir den PTK mit dem zuvor "gebruteforced" PMK | ||

| − | *PTK = (HASH(PMK + <span style="color:#008000;">NOUNCE-A</span> + <span style="color:#008000;">NONCE-S</span> + <span style="color:#008000;">MAC ACCESSPOINT</span> + <span style="color:#008000;">MAC CLIENT</span>) | + | *PTK = (HASH(PMK + <span style="color:#008000;">NOUNCE-A</span> + <span style="color:#008000;">NONCE-S</span> + <span style="color:#008000;">MAC ACCESSPOINT</span> + <span style="color:#008000;">MAC CLIENT</span>) |

;Einsetzverfahren | ;Einsetzverfahren | ||

| − | *PTK = (HASH(HASH(PSK|<span style="color:#008000;">SSID</span>)) + <span style="color:#008000;">NOUNCE-A</span> + <span style="color:#008000;">NONCE-S</span> + <span style="color:#008000;">MAC ACCESSPOINT</span> + <span style="color:#008000;">MAC CLIENT</span>) | + | *PTK = (HASH(HASH(PSK|<span style="color:#008000;">SSID</span>)) + <span style="color:#008000;">NOUNCE-A</span> + <span style="color:#008000;">NONCE-S</span> + <span style="color:#008000;">MAC ACCESSPOINT</span> + <span style="color:#008000;">MAC CLIENT</span>) |

*Ergebnis ist ein 512Bit langer Container | *Ergebnis ist ein 512Bit langer Container | ||

*PTK = KCK + KEK + TK + MIC-Tx + MIC-Rx | *PTK = KCK + KEK + TK + MIC-Tx + MIC-Rx | ||

Version vom 6. November 2025, 12:10 Uhr

Begriffe

MAC

- MAC Addresse : Hardware Adresse

SSID

"Service Set Identifier : Name des WLAN Netzwerkes

Supplicant

- WPA-Supplicant : Bittsteller im Normalfall der Client

Wlan Access-Point

- Wlan Access Point: drahtloser Zugangspunkt

Nonce

- Number Used Once : vorläufiges Zeichenfolge,soll kurzfristig durch etwas Besseres ersetzt zu werden

PSK

- Preshared Keys : Gemeinsamer Schlüssel

PMK

- Pairwise Master Key : Mehrfachanwendung einer Hashfunktion (z.B. SHA1 / 4096 Durchgänge) auf PSK und SSID

PTK

- Pairwise Transient Key : aufwendiges Schlüsselmanagement

- Er wird auf verschiedenen Kompententen abgeleitet:

- PMK

- NOUNCE-A

- NONCE-S

- MAC ACCESSPOINT

- MAC CLIENT

- Besteht aus:

- Schlüsselbestätigungsschlüssel (`KCK`) – Wird während der Erstellung des *Nachrichtenintegritätscodes verwendet.

- Key Encryption Key (`KEK`) - Wird vom Zugangspunkt während der Datenverschlüsselung verwendet.

- Temporaler Schlüssel (`TK`) - Wird für die Verschlüsselung und Entschlüsselung von *Unicast-Paketen verwendet.

- MIC Authenticator Tx Key (`MIC Tx`) - Wird nur mit TKIP-Konfigurationen für Unicast-Pakete verwendet, die von Access Points gesendet werden.

- MIC Authenticator Rx Key (`MIC Rx`) - Wird nur mit TKIP-Konfigurationen für Unicast-Pakete verwendet, die von Clients gesendet werden.

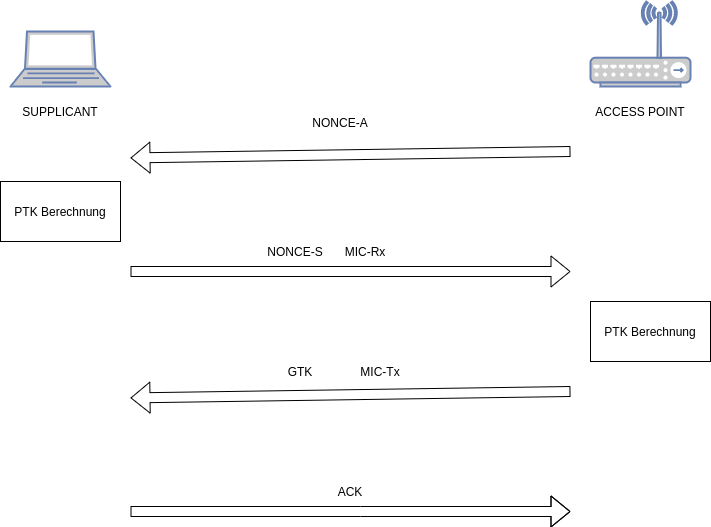

Vier Wege Handshake

Berechnungen

PMK

- Verfahren ist bekannt - Einzige Unbekannte ist der PSK. Durch Bruteforce errechnen wir den PMK

- PMK = (HASH(PSK|SSID))

PTK

- Verfahren ist bekannt - Einzige Unbekannte ist der PSK. Durch Bruteforce errechnen wir den PTK mit dem zuvor "gebruteforced" PMK

- PTK = (HASH(PMK + NOUNCE-A + NONCE-S + MAC ACCESSPOINT + MAC CLIENT)

- Einsetzverfahren

- PTK = (HASH(HASH(PSK|SSID)) + NOUNCE-A + NONCE-S + MAC ACCESSPOINT + MAC CLIENT)

- Ergebnis ist ein 512Bit langer Container

- PTK = KCK + KEK + TK + MIC-Tx + MIC-Rx

| PTK | ||||

|---|---|---|---|---|

| KCK | KEK | TK | MIC-Tx | MIC-Rx |

| 128Bit | 128Bit | 128Bit | 64Bit | 64Bit |

Alles was grün ist, ist bekannt.

Ziel

- Wir wollen durch Iteration herausbekommen, welcher PSK den mitgeschnitten 128Bit Hash (MIC-RX und MIC-Rx) erzeugt. Wenn diese beide übereinstimmen übereinstimmt, haben wir den PSK "gebruteforced"

Angriff

Wir brauchen

Zum bilden des PTK

- CHANNEL (Ablesen)

- MAC Client (Ablesen)

- BSSID - MAC Accesspoint (Ablesen)

- NONCE-S (Mitschneiden)

- NONCE-A (Mitschneiden)

Zum Vergleichen

- MIC-Rx (Mitschneiden)

- MIC-Tx (Mitschneiden)

Berechnen

- Wir holen nun nacheinander die Passwörter aus einer Datei und Setzen diese in PSK-geraten ein

- Aus dem PSK-geraten und der SSID bilden wir nun den PMK-geraten

- Aus dem PMK-geraten bilden wir mit NOUNCE-A, NONCE-S,MAC ACCESSPOINT und dem MAC CLIENT den PTK-geraten

- Der PTK-geraten enthält MIC-RX-geraten

- Wenn nun der MIC-RX-geraten mit dem MIC-RX mitgeschnitten übereinstimmt, ist der PSK erraten.