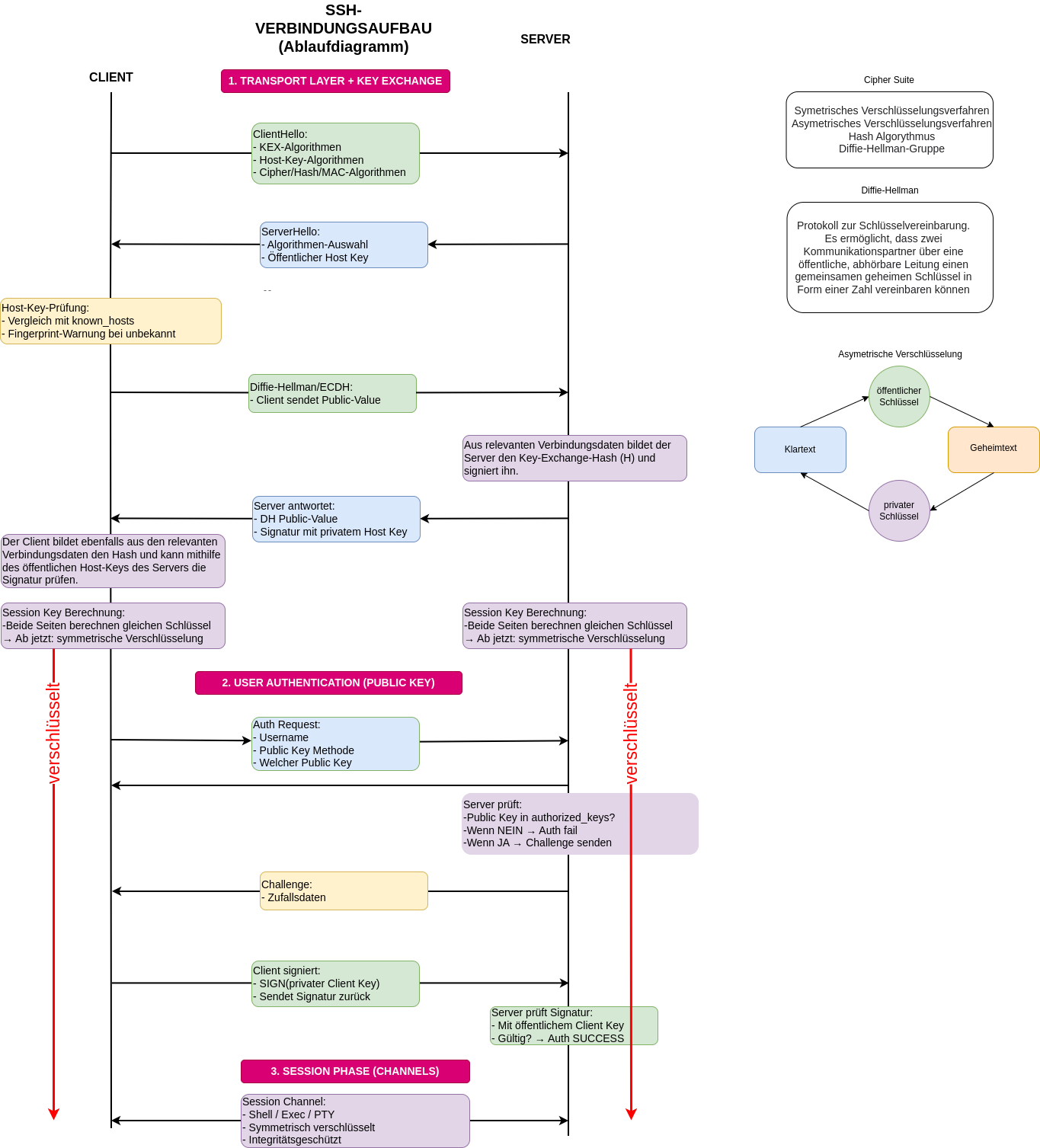

Ssh Schlüssel Authentifizierung: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

(Der Seiteninhalt wurde durch einen anderen Text ersetzt: „{{#drawio:ssh-verbindungsaufbau-3}} <!--- {{#drawio:ssh-verbindungsaufbau-1}} {{#drawio:ssh-verbindungsaufbau-4}} <pre>“) Markierung: Ersetzt |

|||

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| + | {{#drawio:ssh-verbindungsaufbau-3}} | ||

| + | |||

<!--- | <!--- | ||

| − | |||

{{#drawio:ssh-verbindungsaufbau-1}} | {{#drawio:ssh-verbindungsaufbau-1}} | ||

| − | |||

| − | |||

{{#drawio:ssh-verbindungsaufbau-4}} | {{#drawio:ssh-verbindungsaufbau-4}} | ||

<pre> | <pre> | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||