IKEv1: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (3 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| − | == | + | == IKEv1 Ablauf in 2 Phasen == |

| − | |||

| − | |||

| − | + | === Main Mode === | |

| + | * Baut eine gesicherte Verbindung durch 3 Austausche auf: | ||

| + | #'''Parameter-Aushandlung:''' Initiator sendet unterstützte Algorithmen (Verschlüsselung, Authentifizierung), Responder wählt aus | ||

| + | #'''Schlüsselaustausch:''' Diffie-Hellman-Schlüssel und Nonces werden ausgetauscht | ||

| + | #'''Authentifizierung:''' Gegenseitige Authentifizierung mit ausgehandelten Methoden | ||

| − | + | ==== Captured Main Mode ==== | |

| − | |||

| − | |||

| − | ====Captured Main Mode==== | ||

<pre> | <pre> | ||

IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 1 I ident | IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 1 I ident | ||

| Zeile 17: | Zeile 16: | ||

IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 1 R ident[E] | IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 1 R ident[E] | ||

</pre> | </pre> | ||

| − | ====Ablauf Main Mode==== | + | |

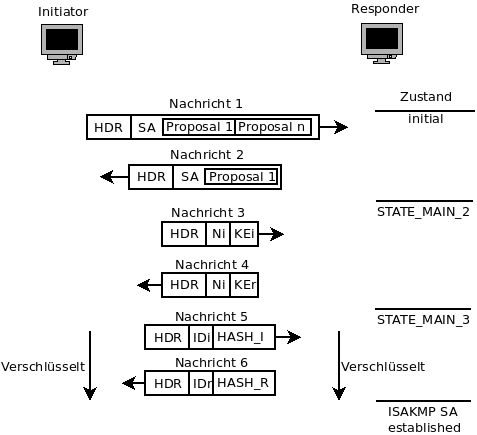

| − | *'''HDR''' | + | ==== Ablauf Main Mode ==== |

| − | *'''SA | + | * '''HDR:''' ISAKMP-Header |

| − | *'''KE | + | * '''SA:''' Security Association |

| − | *'''Ni | + | * '''KE:''' Key Exchange |

| − | *'''IDi | + | * '''Ni/Nr:''' Nonces |

| − | *'''HASH_I | + | * '''IDi/IDr:''' Identitäten |

| + | * '''HASH_I/HASH_R:''' Hash-Payloads | ||

[[Datei:Phase1.png]] | [[Datei:Phase1.png]] | ||

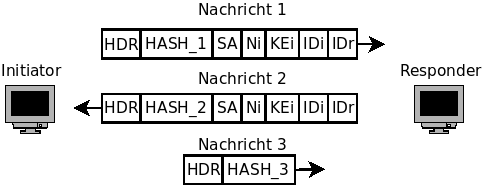

| − | ===Quick Mode=== | + | === Quick Mode === |

| − | * | + | * Nutzt die ISAKMP-SA zur Aushandlung der IPsec-SA |

| − | + | * Wird auch für regelmäßigen Schlüsselwechsel genutzt | |

| − | * | + | * Unterstützt PFS (Perfect Forward Secrecy) |

| − | + | ||

| − | ====Captured Quick Mode==== | + | ==== Captured Quick Mode ==== |

| − | + | <pre> | |

| − | + | IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 2/others I oakley-quick[E] | |

| − | + | IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 2/others R oakley-quick[E] | |

| + | IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 2/others I oakley-quick[E] | ||

| + | </pre> | ||

| − | ====Ablauf Quick Mode==== | + | ==== Ablauf Quick Mode ==== |

[[Datei:Phase2.png]] | [[Datei:Phase2.png]] | ||

| − | = | + | = Gesamtablauf = |

| − | |||

[[Datei:Ipsec-aufbau.jpg]] | [[Datei:Ipsec-aufbau.jpg]] | ||

Aktuelle Version vom 27. November 2025, 18:01 Uhr

IKEv1 Ablauf in 2 Phasen

Main Mode

- Baut eine gesicherte Verbindung durch 3 Austausche auf:

- Parameter-Aushandlung: Initiator sendet unterstützte Algorithmen (Verschlüsselung, Authentifizierung), Responder wählt aus

- Schlüsselaustausch: Diffie-Hellman-Schlüssel und Nonces werden ausgetauscht

- Authentifizierung: Gegenseitige Authentifizierung mit ausgehandelten Methoden

Captured Main Mode

IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 1 I ident IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 1 R ident IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 1 I ident IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 1 R ident IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 1 I ident[E] IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 1 R ident[E]

Ablauf Main Mode

- HDR: ISAKMP-Header

- SA: Security Association

- KE: Key Exchange

- Ni/Nr: Nonces

- IDi/IDr: Identitäten

- HASH_I/HASH_R: Hash-Payloads

Quick Mode

- Nutzt die ISAKMP-SA zur Aushandlung der IPsec-SA

- Wird auch für regelmäßigen Schlüsselwechsel genutzt

- Unterstützt PFS (Perfect Forward Secrecy)

Captured Quick Mode

IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 2/others I oakley-quick[E] IP 10.84.252.32.500 > 10.84.252.31.500: isakmp: phase 2/others R oakley-quick[E] IP 10.84.252.31.500 > 10.84.252.32.500: isakmp: phase 2/others I oakley-quick[E]