Security Associations (SAs): Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

(Die Seite wurde neu angelegt: „ Jede SA kann anhand von 3 Parametern eindeutig identifiziert werden: * Der Security Parameter Index (SPI), der in AH- und ESP-Headern immer vorhanden ist * Di…“) |

|||

| Zeile 1: | Zeile 1: | ||

| + | = Security Associations (SAs) = | ||

| − | Jede SA | + | == Grundprinzip == |

| − | * | + | * Jede SA wird durch 3 Parameter identifiziert: |

| − | * | + | ** Security Parameter Index (SPI) in AH/ESP-Headern |

| − | * | + | ** Ziel-IP-Adresse |

| + | ** IPsec-Protokoll (AH oder ESP) | ||

| + | == Security Association Database (SAD) == | ||

| + | * Jeder Teilnehmer verwaltet eine Datenbank mit aktiven SAs | ||

| + | * Enthält für jede Richtung (eingehend/ausgehend) und jede Schnittstelle: | ||

| + | ** Zieladresse und SPI | ||

| + | ** IPsec-Transformation (Protokoll + Algorithmus) | ||

| + | ** Verwendete Schlüssel | ||

| + | ** IPsec-Modus (Tunnel/Transport) | ||

| + | ** SA-Lebensdauer | ||

| + | ** Antireplay-Sequenz-Zähler | ||

| + | ** Zusätzliche Parameter wie Path MTU | ||

| − | + | == SAD-Beispiel einer VPN == | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | ==SAD einer VPN== | ||

<pre> | <pre> | ||

10.84.252.31 10.84.252.32 | 10.84.252.31 10.84.252.32 | ||

| Zeile 29: | Zeile 31: | ||

allocated: 0 hard: 0 soft: 0 | allocated: 0 hard: 0 soft: 0 | ||

sadb_seq=1 pid=32622 refcnt=0 | sadb_seq=1 pid=32622 refcnt=0 | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | |||

| − | |||

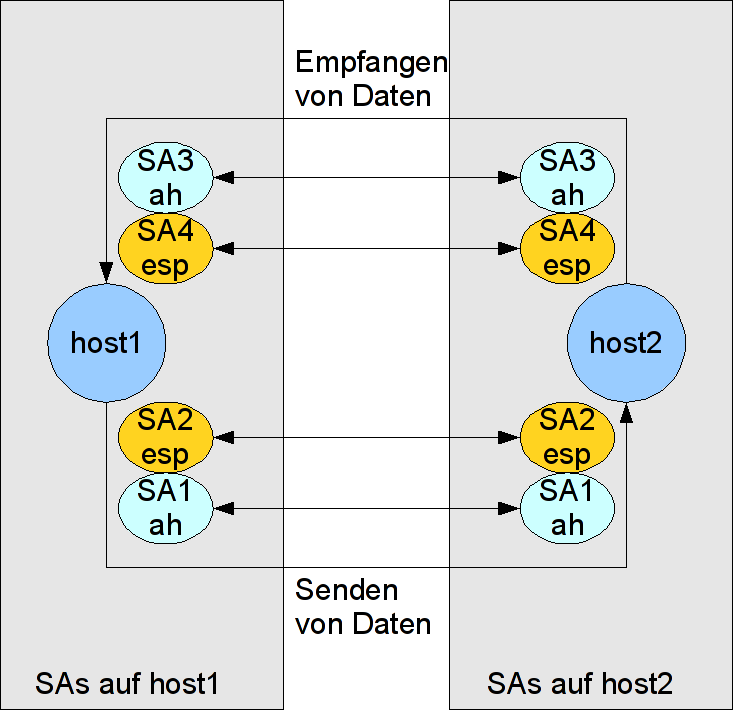

[[Datei:Ipsec_SAs.png]] | [[Datei:Ipsec_SAs.png]] | ||

Aktuelle Version vom 27. November 2025, 18:12 Uhr

Security Associations (SAs)

Grundprinzip

- Jede SA wird durch 3 Parameter identifiziert:

- Security Parameter Index (SPI) in AH/ESP-Headern

- Ziel-IP-Adresse

- IPsec-Protokoll (AH oder ESP)

Security Association Database (SAD)

- Jeder Teilnehmer verwaltet eine Datenbank mit aktiven SAs

- Enthält für jede Richtung (eingehend/ausgehend) und jede Schnittstelle:

- Zieladresse und SPI

- IPsec-Transformation (Protokoll + Algorithmus)

- Verwendete Schlüssel

- IPsec-Modus (Tunnel/Transport)

- SA-Lebensdauer

- Antireplay-Sequenz-Zähler

- Zusätzliche Parameter wie Path MTU

SAD-Beispiel einer VPN

10.84.252.31 10.84.252.32 esp mode=tunnel spi=3283794051(0xc3bab883) reqid=2(0x00000002) E: aes-cbc ca6c9e95 d6557e0c 0c9d3a45 d7b00aca d0025277 928e9ff4 8259ad7b 53a21c17 A: hmac-sha1 1dd9356e 24f2b99f fa8e0a3a 7687b669 b86c88f5 seq=0x00000000 replay=0 flags=0x00000000 state=mature created: Sep 11 15:47:51 2018 current: Sep 11 15:55:46 2018 diff: 475(s) hard: 3600(s) soft: 2658(s) last: hard: 0(s) soft: 0(s) current: 0(bytes) hard: 0(bytes) soft: 0(bytes) allocated: 0 hard: 0 soft: 0 sadb_seq=1 pid=32622 refcnt=0