OPNsense site2site IPSEC: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 54: | Zeile 54: | ||

;Wir gehen davon aus, das ausgehender Verkehr freigeschaltet ist. | ;Wir gehen davon aus, das ausgehender Verkehr freigeschaltet ist. | ||

*Die Gegenseite muss zu unserer Firewall UDP Port 500 und ESP Verbindungen aufbauen können. | *Die Gegenseite muss zu unserer Firewall UDP Port 500 und ESP Verbindungen aufbauen können. | ||

| − | *Desweiteren müssen die Partnernetze zu unseren Netzen | + | *Desweiteren müssen die Partnernetze zu unseren Netzen freigeschaltet werden. |

| − | |||

| − | |||

=VPN: IPsec: Connections= | =VPN: IPsec: Connections= | ||

Version vom 17. Februar 2026, 14:20 Uhr

VPN Daten

Beide Seiten

- Cipher Suits

- PROTO: IKEv2

- IKE: aes256-sha256-modp4096

- ESP: aes256-sha256-modp4096

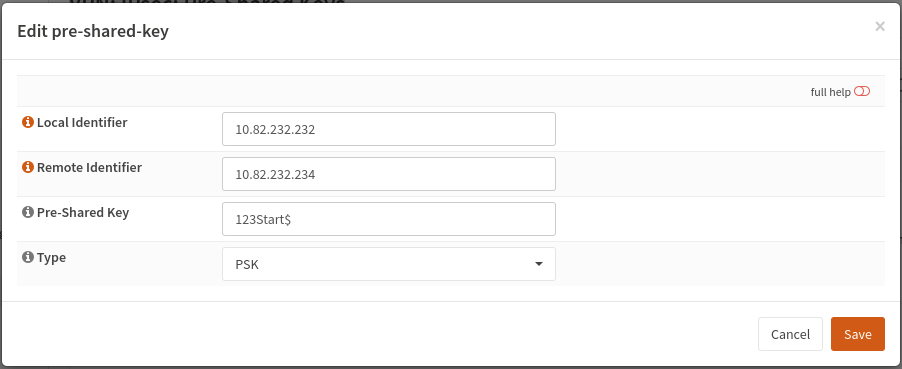

- PSK: 123Start$

- IKE-LIFETIME: 3h

- ESP-LIFETIME: 1h

Links

- ID: 192.168.12.26

- VPNGW: 192.168.12.26

- NETZ: 172.26.20.0/22

- Firewall

- UDP 192.168.12.34 -> 192.168.12.26:500 - WAN - ALLOW

- ESP 192.168.12.34 -> 192.168.12.26 - WAN - ALLOW

- ANY 172.26.52.0/22 -> 172.26.20.0/22 IPSEC ALLOW

Rechts

- ID: 192.168.12.34

- VPNGW: 192.168.12.34

- NETZ: 172.26.52.0/22

- Firewall

- UDP 192.168.12.20 -> 192.168.12.34:500 - WAN - ALLOW

- ESP 192.168.12.26 -> 192.168.12.34 - WAN - ALLOW

- ANY 172.26.20.0/22 -> 172.26.52.0/22 IPSEC ALLOW

- VPN

- IPsec

- Pre-Shared Keys

- IPsec

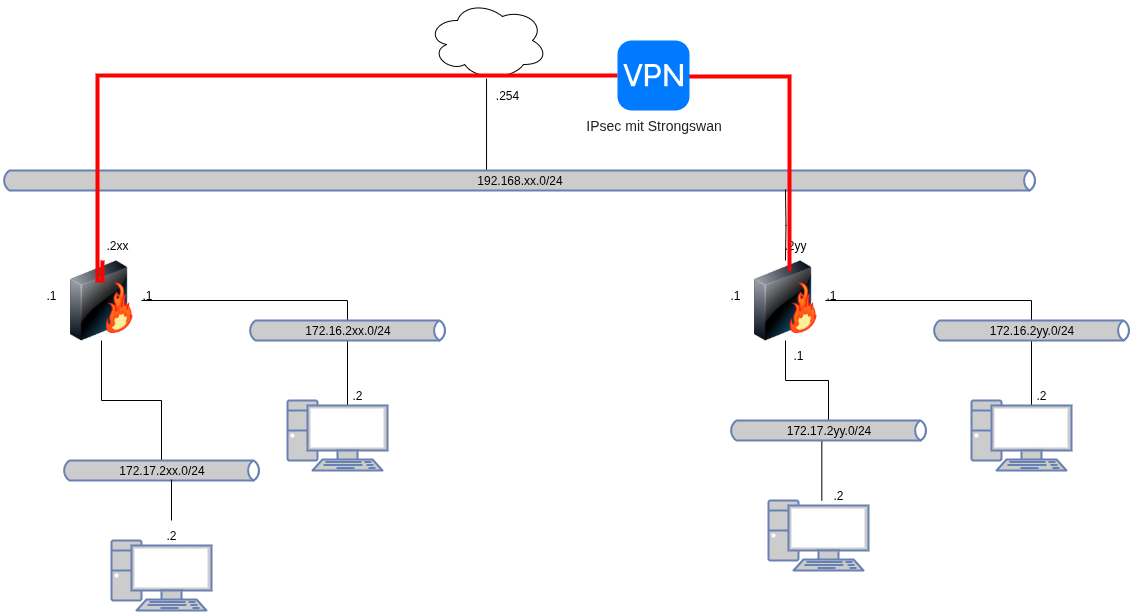

Schaubild

Kenndaten

| Einstellung | opnsense.it2xx.xinmen.de | opnsense.it2yy.xinmen.de |

|---|---|---|

| IP Address | 192.168.hs.2xx | 192.168.hs.2yy |

| Internes Netz | 172.17.2xx.0/24 | 172.17.2yy.0/24 |

| Pre-Shared Key (PSK) | 123Start$ | |

| Phase 1 | AES256 – SHA256 – DH16 | |

| Phase 2 | AES256 – SHA256 – DH16 | |

Firewall

- Wir gehen davon aus, das ausgehender Verkehr freigeschaltet ist.

- Die Gegenseite muss zu unserer Firewall UDP Port 500 und ESP Verbindungen aufbauen können.

- Desweiteren müssen die Partnernetze zu unseren Netzen freigeschaltet werden.

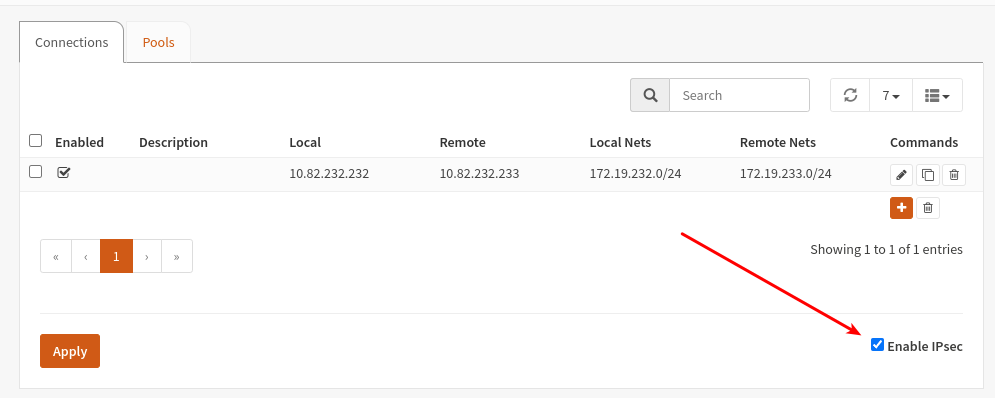

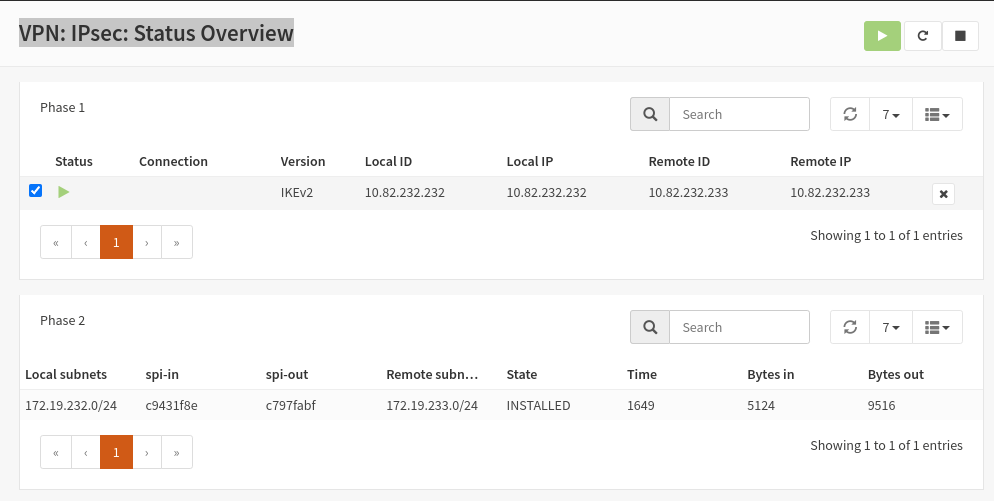

VPN: IPsec: Connections

Enable IPsec

- VPN

- IPsec

- Connections

- IPsec

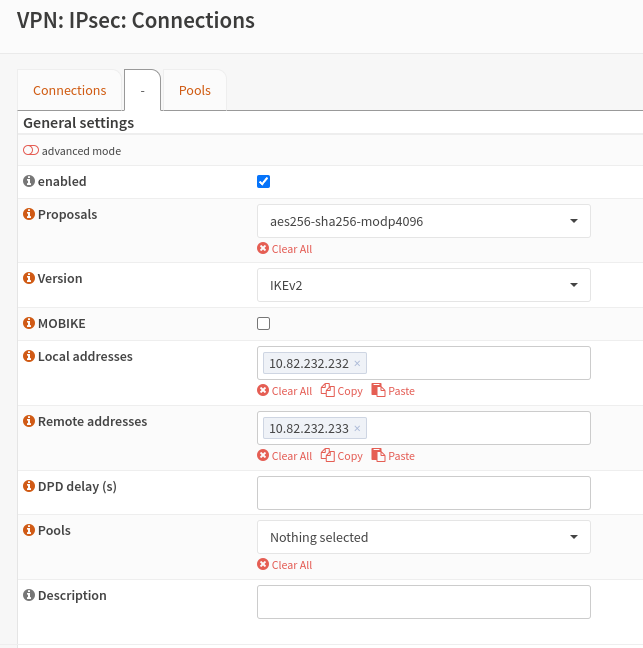

Add Connection

- VPN

- IPsec

- Connections

- IPsec

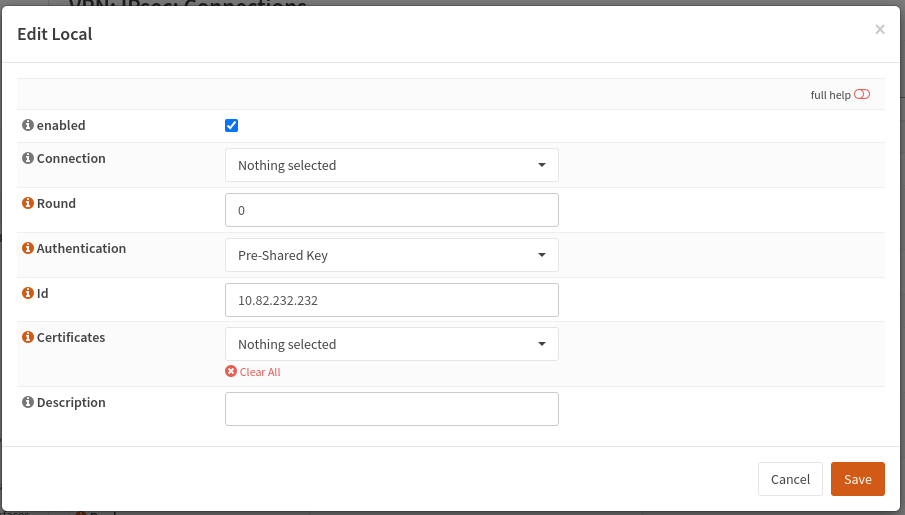

Local Authentication

- VPN

- IPsec

- Connections

- Local Authentication

- Connections

- IPsec

Remote Authentication

- VPN

- IPsec

- Connections

- Remote Authentication

- Connections

- IPsec

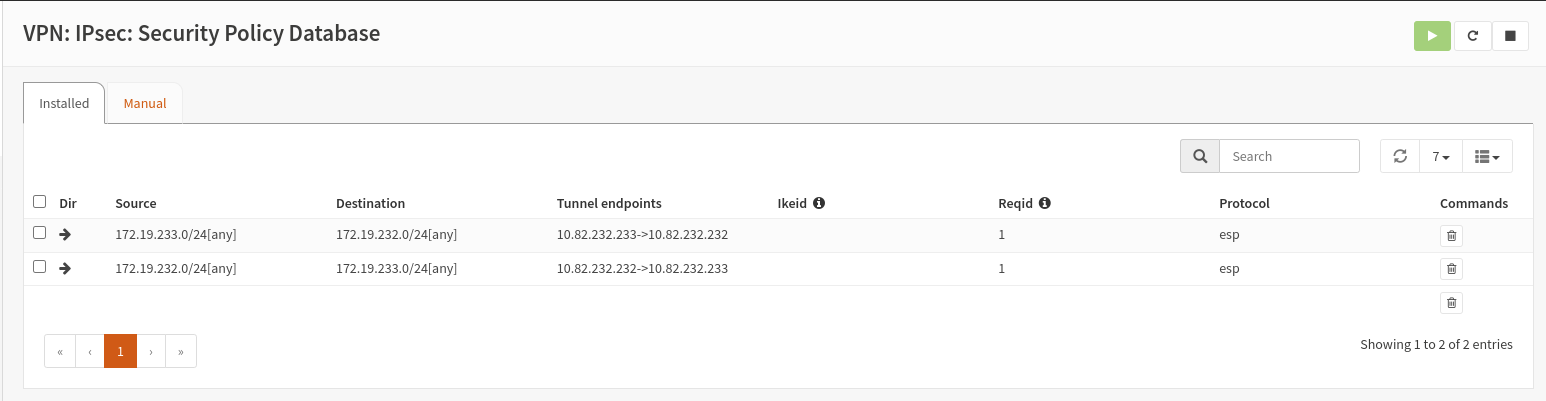

Children

- VPN

- IPsec

- Connections

- Children

- Connections

- IPsec