Hybride Verschlüsselung: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (5 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

=Grundlagen= | =Grundlagen= | ||

| − | Unter Hybrider Verschlüsselung, auch Hybridverschlüsselung genannt, versteht man eine Kombination aus asymmetrischer Verschlüsselung und symmetrischer Verschlüsselung. Dabei wählt der Sender einen zufälligen symmetrischen Schlüssel, der Session-Key bzw. Sitzungsschlüssel genannt wird. Anschließend wird der Session-Key asymmetrisch mit dem öffentlichen Schlüssel des Empfängers verschlüsselt. Dieser wird dann wird ausgetauscht und mit diesem wird das der Verkehr verschlüsselt. Dieses Vorgehen löst das Schlüsselverteilungsproblem und erhält dabei den Geschwindigkeitsvorteil der symmetrischen Verschlüsselung. | + | *Unter Hybrider Verschlüsselung, auch Hybridverschlüsselung genannt, versteht man eine Kombination aus asymmetrischer Verschlüsselung und symmetrischer Verschlüsselung. |

| − | = | + | *Dabei wählt der Sender einen zufälligen symmetrischen Schlüssel, der Session-Key bzw. Sitzungsschlüssel genannt wird. |

| + | *Anschließend wird der Session-Key asymmetrisch mit dem öffentlichen Schlüssel des Empfängers verschlüsselt. | ||

| + | *Dieser wird dann wird ausgetauscht und mit diesem wird das der Verkehr verschlüsselt. | ||

| + | *Dieses Vorgehen löst das Schlüsselverteilungsproblem und erhält dabei den Geschwindigkeitsvorteil der symmetrischen Verschlüsselung. | ||

| + | |||

| + | =Funktionsweise= | ||

*Zuerst wird ein zufälliger Sitzungsschlüssel für die symmetrische Datenverschlüsselung generiert. | *Zuerst wird ein zufälliger Sitzungsschlüssel für die symmetrische Datenverschlüsselung generiert. | ||

*Dann verschlüsselt der Sender diesen Sitzungsschlüssel mit dem öffentlichen Schlüssel des Empfängers (asymmetrische Verschlüsselung). | *Dann verschlüsselt der Sender diesen Sitzungsschlüssel mit dem öffentlichen Schlüssel des Empfängers (asymmetrische Verschlüsselung). | ||

| Zeile 9: | Zeile 14: | ||

=Schaubilder= | =Schaubilder= | ||

| − | [[Datei:hybride-verschluesselung-1.png| | + | [[Datei:hybride-verschluesselung-1.png|500px]] |

| − | + | ||

=Hybride Protokolle in der Praxis= | =Hybride Protokolle in der Praxis= | ||

| − | *RSA als asymmetrisches Verfahren | + | *RSA als asymmetrisches Verfahren und... |

| − | *AES als symmetrisches Verfahren eingesetzt. | + | *... AES als symmetrisches Verfahren eingesetzt. |

| − | *Statt RSA kommt oft auch Diffie-Hellman | + | *Statt RSA kommt oft auch Diffie-Hellman für den Schlüsselaustausch zum Einsatz. |

| − | + | *Dieser Schlüssel wird dann für die symmetrische Verschlüsselung mit AES verwendet. | |

| − | *Dieser Schlüssel wird dann für die Verschlüsselung mit AES | + | |

=Anwendungen von hybrider Verschlüsselung= | =Anwendungen von hybrider Verschlüsselung= | ||

| − | *PGP - Pretty Good Privacy (OpenPGP) | + | *[[PGP]] - Pretty Good Privacy (OpenPGP) |

*SSH - Secure Shell | *SSH - Secure Shell | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

=Links= | =Links= | ||

| − | *https://de.wikipedia.org/wiki/ | + | *https://de.wikipedia.org/wiki/Hybride_Verschl%C3%BCsselung |

| + | *https://www.elektronik-kompendium.de/sites/net/1910141.htm | ||

Aktuelle Version vom 30. August 2022, 07:23 Uhr

Grundlagen

- Unter Hybrider Verschlüsselung, auch Hybridverschlüsselung genannt, versteht man eine Kombination aus asymmetrischer Verschlüsselung und symmetrischer Verschlüsselung.

- Dabei wählt der Sender einen zufälligen symmetrischen Schlüssel, der Session-Key bzw. Sitzungsschlüssel genannt wird.

- Anschließend wird der Session-Key asymmetrisch mit dem öffentlichen Schlüssel des Empfängers verschlüsselt.

- Dieser wird dann wird ausgetauscht und mit diesem wird das der Verkehr verschlüsselt.

- Dieses Vorgehen löst das Schlüsselverteilungsproblem und erhält dabei den Geschwindigkeitsvorteil der symmetrischen Verschlüsselung.

Funktionsweise

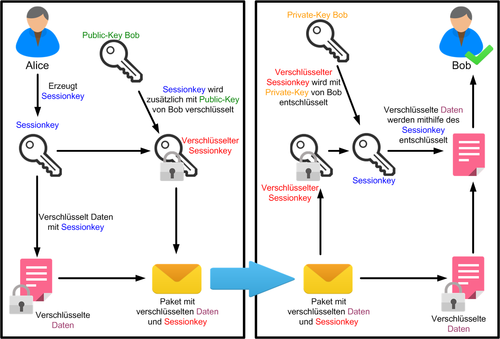

- Zuerst wird ein zufälliger Sitzungsschlüssel für die symmetrische Datenverschlüsselung generiert.

- Dann verschlüsselt der Sender diesen Sitzungsschlüssel mit dem öffentlichen Schlüssel des Empfängers (asymmetrische Verschlüsselung).

- Der Sender schickt dann den asymmetrisch verschlüsselten Sitzungsschlüssel an den Empfänger.

- Mit seinem privaten Schlüssel kann der Empfänger den Sitzungsschlüssel entschlüsseln (asymmetrische Verschlüsselung).

- Danach werden die Daten mit Hilfe des Sitzungsschlüssels verschlüsselt übertragen (symmetrische Verschlüsselung).

Schaubilder

Hybride Protokolle in der Praxis

- RSA als asymmetrisches Verfahren und...

- ... AES als symmetrisches Verfahren eingesetzt.

- Statt RSA kommt oft auch Diffie-Hellman für den Schlüsselaustausch zum Einsatz.

- Dieser Schlüssel wird dann für die symmetrische Verschlüsselung mit AES verwendet.

Anwendungen von hybrider Verschlüsselung

- PGP - Pretty Good Privacy (OpenPGP)

- SSH - Secure Shell