Checkmk Überwachung Checkmk Agent über SSH: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (3 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 8: | Zeile 8: | ||

=Ssh Key hinterlegen + Kommando = | =Ssh Key hinterlegen + Kommando = | ||

===Key generieren=== | ===Key generieren=== | ||

| − | *su - | + | *su - cmk |

*ssh-keygen | *ssh-keygen | ||

===Key in .ssh/authorized_keys des Zielhosts hinterlegen=== | ===Key in .ssh/authorized_keys des Zielhosts hinterlegen=== | ||

| − | *Wichtig vor dem Key folgendes schreiben: | + | *Wichtig vor dem Key folgendes schreiben, damit nur der Agent bei einem SSH zugriff ausgeführt wird: |

command="/usr/bin/check_mk_agent" | command="/usr/bin/check_mk_agent" | ||

Beispiel für die .ssh/authorized_keys: | Beispiel für die .ssh/authorized_keys: | ||

command="/usr/bin/check_mk_agent" ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDQWUb+eQsw9iMBmKBQ5yCQ4BpFWhDSAkdz... root@checkmk | command="/usr/bin/check_mk_agent" ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDQWUb+eQsw9iMBmKBQ5yCQ4BpFWhDSAkdz... root@checkmk | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

=Checkmk GUI= | =Checkmk GUI= | ||

| Zeile 34: | Zeile 29: | ||

[[Datei:checkmk_sshagent.png | 800px]] | [[Datei:checkmk_sshagent.png | 800px]] | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

Aktuelle Version vom 11. Februar 2022, 08:27 Uhr

Allgemein

- Der Aufruf des Agent über SSH gilt als die sicherste Methode.

- Erstellen Sie ein SSH-Schlüsselpaar speziell für diesen Zweck.

- Erlauben Sie auf den Zielsystemen den Zugriff auf den Agenten mittels dieses Schlüssels.

- Klemmen Sie den Zugriffs über Xinetd ab.

- Konfigurieren Sie den Checkmk-Server so, dass er anstelle der TCP-Verbindung auf Port 6556 SSH verwendet.

Ssh Key hinterlegen + Kommando

Key generieren

- su - cmk

- ssh-keygen

Key in .ssh/authorized_keys des Zielhosts hinterlegen

- Wichtig vor dem Key folgendes schreiben, damit nur der Agent bei einem SSH zugriff ausgeführt wird:

command="/usr/bin/check_mk_agent"

Beispiel für die .ssh/authorized_keys:

command="/usr/bin/check_mk_agent" ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDQWUb+eQsw9iMBmKBQ5yCQ4BpFWhDSAkdz... root@checkmk

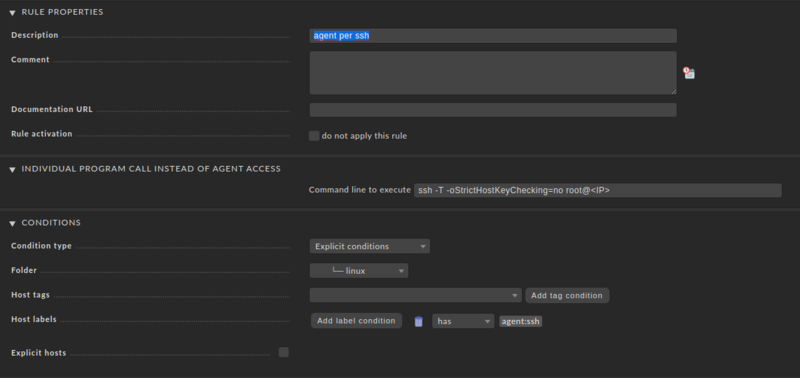

Checkmk GUI

Regel erstellen

- Host & Service Parameters

- Datasource Programs

- Individual program call instead of agent access

- Create rule in folder:

- Individual program call instead of agent access

- Datasource Programs

command line to execute:

ssh -T -oStrictHostKeyChecking=no root@<IP>