Vulnhub dc-9 Directory Traversal: Unterschied zwischen den Versionen

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| + | =Was ist das?= | ||

| + | Als Directory Traversal (oder auch Forceful Browsing) bezeichnet man eine Sicherheitslücke in einem Webserver oder einer Webanwendung, bei der durch Eingabe von URLs auf Dateien und Verzeichnisse zugegriffen werden kann, die dafür eigentlich nicht vorgesehen waren. Mögliche Ziele sind Dateien mit sensiblen Daten wie Adressdaten, Kreditkartennummern oder auch Passwörtern. | ||

| + | =Details= | ||

| + | Normalerweise sollte von außen nicht auf Dateien eines Webservers außerhalb des Web-Verzeichnisses oder dessen Unterverzeichnisse zugegriffen werden können. Bei einem Directory-Traversal-Angriff versucht ein Angreifer nun mittels manipulierter Pfadangaben auf Dateien außerhalb dieser Verzeichnisse zuzugreifen. | ||

| + | |||

| + | Grundlegend für diesen Angriff ist, dass man sich mit der Angabe von ../ in der Verzeichnisstruktur eine Ebene nach oben beziehungsweise mit / zur Wurzel der Verzeichnisstruktur bewegt. | ||

| + | =Durchführung= | ||

| + | Durch Analyse der Webanwendung versucht der Angreifer, Informationen zu gewinnen, wie Parameter und aufgerufene URLs ausgewertet werden. Dies können sowohl dynamische Formulardaten, die ungenügend geprüft werden, als auch statische Dokumente sein. | ||

| + | |||

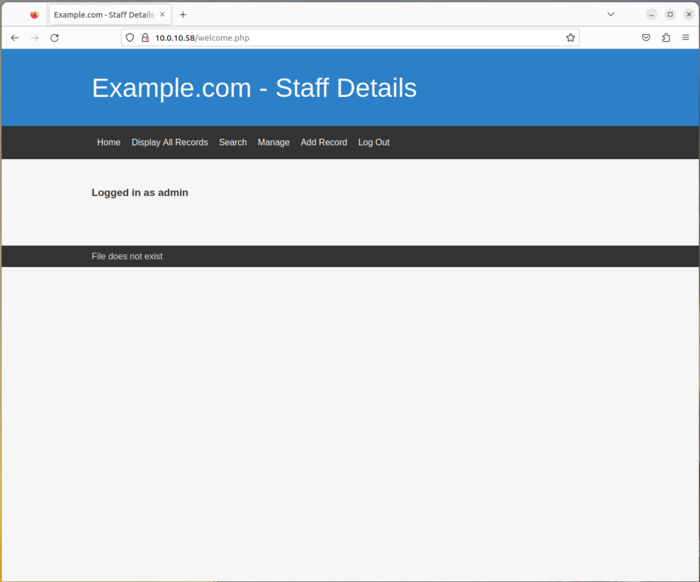

=Die Startseite= | =Die Startseite= | ||

*Scheinbar will die Seite den Inhalt einer anderen Seite laden. | *Scheinbar will die Seite den Inhalt einer anderen Seite laden. | ||

[[Datei:Dc-9-34.png|700px]] | [[Datei:Dc-9-34.png|700px]] | ||

| − | = | + | =Directory Traversal= |

| − | + | *Wir probieren aus ob wir ausserhalb vom DocumentRoot auf Dateinen zugreifen können. | |

*http://10.0.10.58/welcome.php?file=../../../../../../etc/passwd | *http://10.0.10.58/welcome.php?file=../../../../../../etc/passwd | ||

| − | + | [[Datei:Dc-9-35.png|700px]] | |

| − | |||

| − | |||

| − | |||

Aktuelle Version vom 9. März 2023, 09:44 Uhr

Was ist das?

Als Directory Traversal (oder auch Forceful Browsing) bezeichnet man eine Sicherheitslücke in einem Webserver oder einer Webanwendung, bei der durch Eingabe von URLs auf Dateien und Verzeichnisse zugegriffen werden kann, die dafür eigentlich nicht vorgesehen waren. Mögliche Ziele sind Dateien mit sensiblen Daten wie Adressdaten, Kreditkartennummern oder auch Passwörtern.

Details

Normalerweise sollte von außen nicht auf Dateien eines Webservers außerhalb des Web-Verzeichnisses oder dessen Unterverzeichnisse zugegriffen werden können. Bei einem Directory-Traversal-Angriff versucht ein Angreifer nun mittels manipulierter Pfadangaben auf Dateien außerhalb dieser Verzeichnisse zuzugreifen.

Grundlegend für diesen Angriff ist, dass man sich mit der Angabe von ../ in der Verzeichnisstruktur eine Ebene nach oben beziehungsweise mit / zur Wurzel der Verzeichnisstruktur bewegt.

Durchführung

Durch Analyse der Webanwendung versucht der Angreifer, Informationen zu gewinnen, wie Parameter und aufgerufene URLs ausgewertet werden. Dies können sowohl dynamische Formulardaten, die ungenügend geprüft werden, als auch statische Dokumente sein.

Die Startseite

- Scheinbar will die Seite den Inhalt einer anderen Seite laden.

Directory Traversal

- Wir probieren aus ob wir ausserhalb vom DocumentRoot auf Dateinen zugreifen können.

- http://10.0.10.58/welcome.php?file=../../../../../../etc/passwd