TLS Signierung: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 3: | Zeile 3: | ||

= Prinzip = | = Prinzip = | ||

== Signieren == | == Signieren == | ||

| − | *Generieren | + | *Generieren eines Schlüsselpaares (privkey-s und pubkey-s) und Erstellen des Certificate Signing Request (CSR). |

| − | *Den | + | *Der CSR enthält den **Distinguished Name** des Servers als auch den pubkey-s. |

| − | *Diese bildet nun einen Hashwert | + | *Den CSR schickt man nun an eine Zertifizierungsstelle (CA). |

| − | *hash wird nun mit dem privkey-ca verschlüsselt | + | *Diese bildet nun einen Hashwert der '''kompletten Zertifikatsdaten''' (inklusive pubkey-s, Gültigkeit, dn-s etc.). |

| − | *Das Teil nennt man nun signature-s | + | *hash wird nun mit dem privkey-ca verschlüsselt. |

| + | *Das Teil nennt man nun signature-s. | ||

*Es wird eine certifikat-s erstellt. | *Es wird eine certifikat-s erstellt. | ||

*Dies besteht aus | *Dies besteht aus | ||

**signature-s | **signature-s | ||

| − | ** | + | **pubkey-s (Der öffentliche Schlüssel des Servers) |

| − | **dn-ca | + | **dn-ca (Name der ausstellenden CA) |

| − | **dn-s | + | **dn-s (Name des Servers) |

**Ablaufdatum | **Ablaufdatum | ||

**Seriennummer | **Seriennummer | ||

| − | *Es wird zum Server zurück geschickt | + | *Es wird zum Server zurück geschickt. |

| − | *Man baut | + | *Man baut das fertige Zertifikat und den lokalen '''privkey-s''' in den Webserver ein. |

*[[CA erstellen]] | *[[CA erstellen]] | ||

*[[Certificate Request erstellen]] | *[[Certificate Request erstellen]] | ||

Aktuelle Version vom 27. November 2025, 15:40 Uhr

Voraussetzung

- Server muss einen festgelegten DNS Namen besitzen.

Prinzip

Signieren

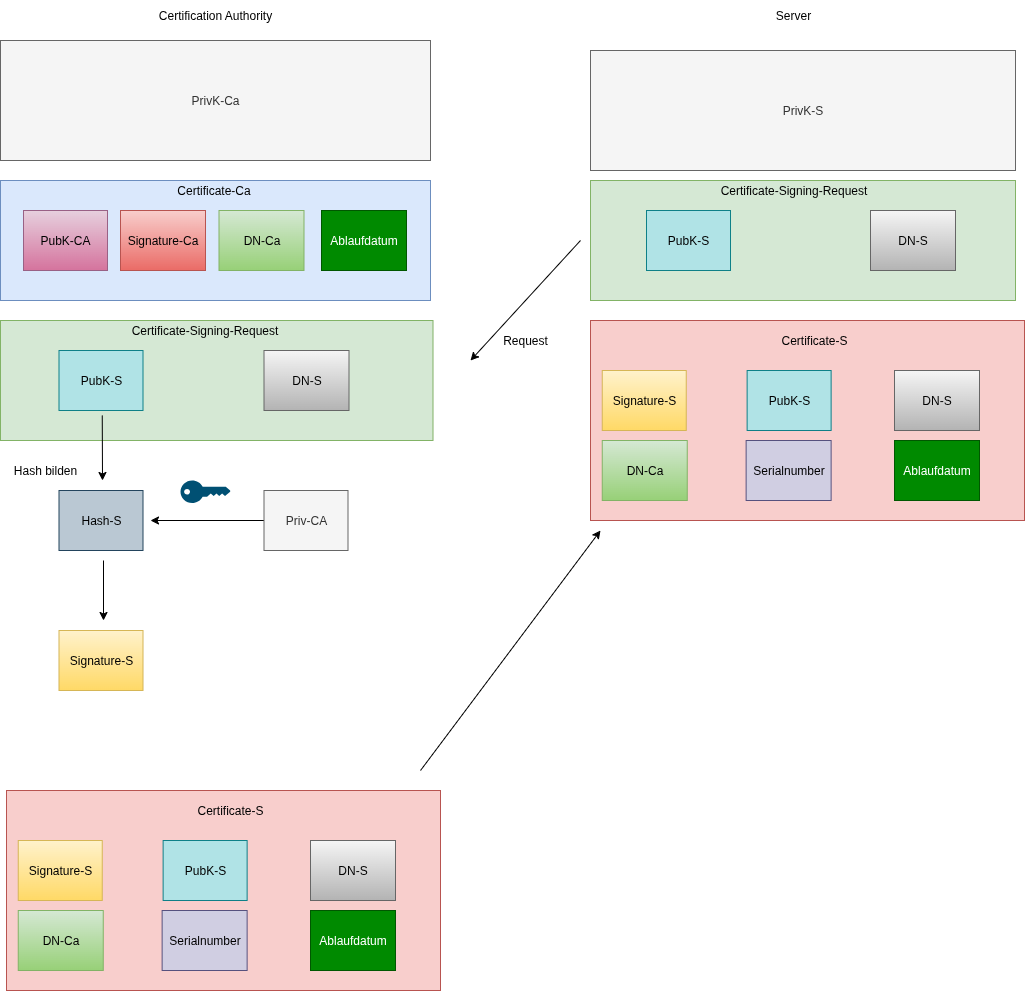

- Generieren eines Schlüsselpaares (privkey-s und pubkey-s) und Erstellen des Certificate Signing Request (CSR).

- Der CSR enthält den **Distinguished Name** des Servers als auch den pubkey-s.

- Den CSR schickt man nun an eine Zertifizierungsstelle (CA).

- Diese bildet nun einen Hashwert der kompletten Zertifikatsdaten (inklusive pubkey-s, Gültigkeit, dn-s etc.).

- hash wird nun mit dem privkey-ca verschlüsselt.

- Das Teil nennt man nun signature-s.

- Es wird eine certifikat-s erstellt.

- Dies besteht aus

- signature-s

- pubkey-s (Der öffentliche Schlüssel des Servers)

- dn-ca (Name der ausstellenden CA)

- dn-s (Name des Servers)

- Ablaufdatum

- Seriennummer

- Es wird zum Server zurück geschickt.

- Man baut das fertige Zertifikat und den lokalen privkey-s in den Webserver ein.

- CA erstellen

- Certificate Request erstellen

- CA signiert den Request

- Einbauen von Zertifikaten

- Anzeigen und überprüfen von Zertifikaten