Linux - Netzwerk und Serveradminstration LDAP: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

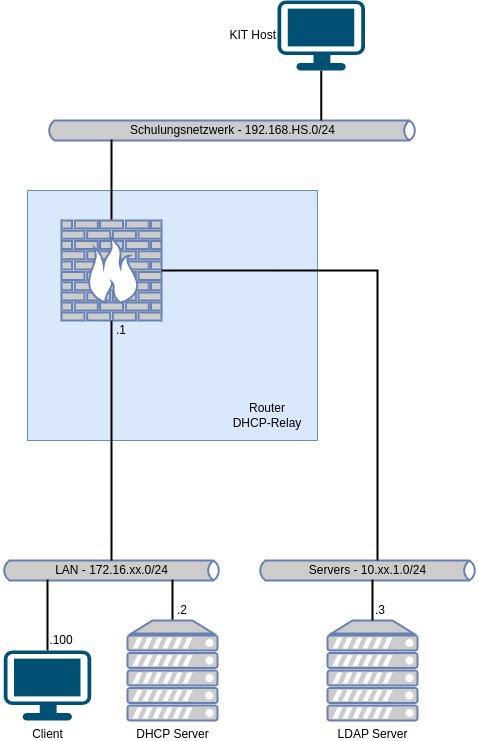

(Die Seite wurde neu angelegt: „= LDAP Server = {{#drawio:5102-ldap-01}} == Vorbereitungen == * VirtualBox Server-Vorlage mit neuen MAC-Adressen klonen * Der Host soll im…“) |

|||

| (8 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 3: | Zeile 3: | ||

== Vorbereitungen == | == Vorbereitungen == | ||

| − | + | === DATEN === | |

| − | + | {| class="wikitable" style="background-color: #f2f2f2;" | |

| − | + | ! Parameter !! Wert !! Erläuterung | |

| − | + | |- | |

| − | + | | '''Netzwerk (NIC)''' || SERVER|| Interface-Zuweisung in VirtualBox | |

| − | + | |- | |

| − | + | | '''IP''' || 10.2XX.1.3 || Statische IP | |

| − | + | |- | |

| − | + | | '''CIDR''' || 24 || Classless Inter-Domain Routing Präfixlänge | |

| − | + | |- | |

| − | + | | '''GW''' || 10.2XX.1.1 || GATEWAY | |

| − | + | |- | |

| − | + | | '''NS''' || 10.88.2XX.21 || Resolver | |

| + | |- | ||

| + | | '''FQDN''' || ldap.it2XX.int || Fully Qualified Domain Name | ||

| + | |- | ||

| + | | '''SHORT''' || ldap || baShort Name | ||

| + | |- | ||

| + | | '''DOM''' || it2XX.int|| Domain Name | ||

| + | |} | ||

| + | ;Anpassen des Templates | ||

| + | *[[Anpassen des Debian Templates]] | ||

| − | + | = Zentrale Benutzerverwaltung: Konzepte und Komponenten = | |

| − | == | + | == LDAP (Lightweight Directory Access Protocol) == |

| − | * | + | * Fungiert als die "Single Source of Truth" im Netzwerk. |

| − | * Linux | + | * Speichert Benutzerobjekte, Passwörter, Gruppen und Berechtigungen zentral in einer Baumstruktur (DIT). |

| − | * | + | * Ersetzt die Notwendigkeit, auf jedem einzelnen Server lokale Konten in /etc/passwd oder /etc/shadow zu pflegen. |

| − | * | + | * Bietet Skalierbarkeit und standardisierte Abfragemöglichkeiten für alle angebundenen Dienste. |

| − | * | + | |

| − | * | + | == NSS (Name Service Switch) == |

| − | *LDAP | + | * Die zentrale Schaltstelle im Linux-System für die Namensauflösung. |

| − | * | + | * Konfiguriert in der Datei /etc/nsswitch.conf. |

| − | * | + | * Legt fest, in welcher Reihenfolge das System nach Informationen (Benutzer, Gruppen, Hosts) sucht. |

| − | *[[LDAP | + | * Ermöglicht es Programmen wie "ls" oder "getent", LDAP-Benutzer so zu behandeln, als wären sie lokal auf dem System vorhanden. |

| + | |||

| + | == PAM (Pluggable Authentication Modules) == | ||

| + | * Ein modulares Framework zur Authentifizierung von Benutzern. | ||

| + | * Trennt die Anwendung (z. B. SSH-Login oder grafische Anmeldung) von der Authentifizierungsmethode. | ||

| + | * Erlaubt dynamische Prüfungen: Ist das Passwort korrekt? Ist das Konto gesperrt? Muss ein Home-Verzeichnis beim ersten Login erstellt werden (pam_mkhomedir)? | ||

| + | * Sorgt dafür, dass Anwendungen nicht wissen müssen, ob sie gegen LDAP oder eine lokale Datei prüfen. | ||

| + | |||

| + | == SSSD (System Security Services Daemon) == | ||

| + | * Das moderne Bindeglied zwischen dem lokalen System und dem Verzeichnisdienst. | ||

| + | * Bietet Offline-Caching: Benutzer können sich auch anmelden, wenn der LDAP-Server kurzzeitig nicht erreichbar ist. | ||

| + | * Reduziert die Last auf dem LDAP-Server durch effizientes Buffering von Abfragen. | ||

| + | * Übernimmt die automatische Server-Suche (Service Discovery) über DNS SRV Records. | ||

| + | |||

| + | == Sudo via LDAP == | ||

| + | * Verlagert die Sudo-Regeln aus der lokalen Datei /etc/sudoers in das LDAP-Verzeichnis. | ||

| + | * Ermöglicht eine rollenbasierte Rechtevergabe für das gesamte Labor an einer zentralen Stelle. | ||

| + | * SSSD fungiert hier als Vermittler, der die Sudo-Regeln aus dem LDAP liest und lokal zur Verfügung stellt. | ||

| + | |||

| + | == TLS (Transport Layer Security) == | ||

| + | * Stellt die Vertraulichkeit und Integrität der Daten sicher. | ||

| + | * Verschlüsselt die Kommunikation zwischen Client (SSSD/LDAP-Utils) und dem LDAP-Server. | ||

| + | * Verhindert das Abgreifen von Passwörtern (Sniffing) im Netzwerk. | ||

| + | * Validiert die Identität des LDAP-Servers gegenüber den Clients mittels Zertifikaten. | ||

| + | |||

| + | ==Konfigurationen== | ||

| + | *[[Zentrale Benutzerverwaltung mit OpenLDAP und SSS]] | ||

| + | *[[Zentralisierte Rechteverwaltung mit Sudo über LDAP]] | ||

| + | *[[Client-Anbindung via DNS Service Discovery]] | ||

| + | *[[LDAPS (LDAP over TLS/SSL)]] | ||

Aktuelle Version vom 2. April 2026, 11:48 Uhr

LDAP Server

Vorbereitungen

DATEN

| Parameter | Wert | Erläuterung |

|---|---|---|

| Netzwerk (NIC) | SERVER | Interface-Zuweisung in VirtualBox |

| IP | 10.2XX.1.3 | Statische IP |

| CIDR | 24 | Classless Inter-Domain Routing Präfixlänge |

| GW | 10.2XX.1.1 | GATEWAY |

| NS | 10.88.2XX.21 | Resolver |

| FQDN | ldap.it2XX.int | Fully Qualified Domain Name |

| SHORT | ldap | baShort Name |

| DOM | it2XX.int | Domain Name |

- Anpassen des Templates

Zentrale Benutzerverwaltung: Konzepte und Komponenten

LDAP (Lightweight Directory Access Protocol)

- Fungiert als die "Single Source of Truth" im Netzwerk.

- Speichert Benutzerobjekte, Passwörter, Gruppen und Berechtigungen zentral in einer Baumstruktur (DIT).

- Ersetzt die Notwendigkeit, auf jedem einzelnen Server lokale Konten in /etc/passwd oder /etc/shadow zu pflegen.

- Bietet Skalierbarkeit und standardisierte Abfragemöglichkeiten für alle angebundenen Dienste.

NSS (Name Service Switch)

- Die zentrale Schaltstelle im Linux-System für die Namensauflösung.

- Konfiguriert in der Datei /etc/nsswitch.conf.

- Legt fest, in welcher Reihenfolge das System nach Informationen (Benutzer, Gruppen, Hosts) sucht.

- Ermöglicht es Programmen wie "ls" oder "getent", LDAP-Benutzer so zu behandeln, als wären sie lokal auf dem System vorhanden.

PAM (Pluggable Authentication Modules)

- Ein modulares Framework zur Authentifizierung von Benutzern.

- Trennt die Anwendung (z. B. SSH-Login oder grafische Anmeldung) von der Authentifizierungsmethode.

- Erlaubt dynamische Prüfungen: Ist das Passwort korrekt? Ist das Konto gesperrt? Muss ein Home-Verzeichnis beim ersten Login erstellt werden (pam_mkhomedir)?

- Sorgt dafür, dass Anwendungen nicht wissen müssen, ob sie gegen LDAP oder eine lokale Datei prüfen.

SSSD (System Security Services Daemon)

- Das moderne Bindeglied zwischen dem lokalen System und dem Verzeichnisdienst.

- Bietet Offline-Caching: Benutzer können sich auch anmelden, wenn der LDAP-Server kurzzeitig nicht erreichbar ist.

- Reduziert die Last auf dem LDAP-Server durch effizientes Buffering von Abfragen.

- Übernimmt die automatische Server-Suche (Service Discovery) über DNS SRV Records.

Sudo via LDAP

- Verlagert die Sudo-Regeln aus der lokalen Datei /etc/sudoers in das LDAP-Verzeichnis.

- Ermöglicht eine rollenbasierte Rechtevergabe für das gesamte Labor an einer zentralen Stelle.

- SSSD fungiert hier als Vermittler, der die Sudo-Regeln aus dem LDAP liest und lokal zur Verfügung stellt.

TLS (Transport Layer Security)

- Stellt die Vertraulichkeit und Integrität der Daten sicher.

- Verschlüsselt die Kommunikation zwischen Client (SSSD/LDAP-Utils) und dem LDAP-Server.

- Verhindert das Abgreifen von Passwörtern (Sniffing) im Netzwerk.

- Validiert die Identität des LDAP-Servers gegenüber den Clients mittels Zertifikaten.