Iptables Mangle: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 6: | Zeile 6: | ||

!colspan="6"|nat table | !colspan="6"|nat table | ||

|-style="font-style: italic; color: blue;" | |-style="font-style: italic; color: blue;" | ||

| − | ||PREROUTING||INPUT||OUTPUT||POSTROUTING | + | ||PREROUTING||INPUT||FORWARD||OUTPUT||POSTROUTING |

|- | |- | ||

| − | ||rule 1 ||rule 1 ||rule 1 ||rule 1 | + | ||rule 1 ||rule 1 ||rule 1 ||rule 1||rule 1 |

|- | |- | ||

| − | ||rule 2 ||rule 2 ||rule 2||rule 2 | + | ||rule 2 ||rule 2 ||rule 2 ||rule 2||rule 1 |

|- | |- | ||

| − | ||rule 3 ||rule 3 ||rule 3||rule 2 | + | ||rule 3 ||rule 3 ||rule 3 ||rule 2||rule 1 |

|- | |- | ||

| − | ||rule 4 ||rule 4 ||rule 4|| rule 4 | + | ||rule 4 ||rule 4 ||rule 4 || rule 4||rule 1 |

|-style="font-style: italic; color: red;" | |-style="font-style: italic; color: red;" | ||

| − | ||POLICY||POLICY||POLICY||POLICY | + | ||POLICY||POLICY||POLICY||POLICY||POLICY |

|} | |} | ||

Version vom 1. September 2022, 17:44 Uhr

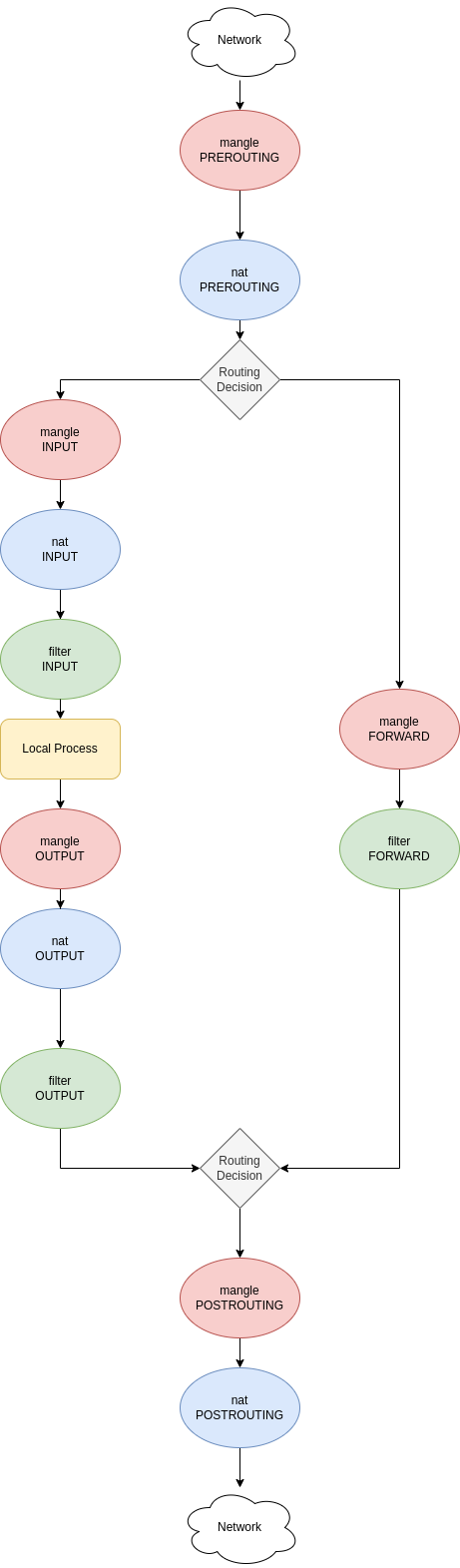

Funktionsweise

- Die Regeln werden nacheinander abgearbeitet wenn eine Regel greift hört der Verarbeitungsprozess auf.

- Wenn keine greift wird die Default Policy angewandt.

- Bei nat wird die Default Policy normalerweise nicht geändert.

| nat table | |||||

|---|---|---|---|---|---|

| PREROUTING | INPUT | FORWARD | OUTPUT | POSTROUTING | |

| rule 1 | rule 1 | rule 1 | rule 1 | rule 1 | |

| rule 2 | rule 2 | rule 2 | rule 2 | rule 1 | |

| rule 3 | rule 3 | rule 3 | rule 2 | rule 1 | |

| rule 4 | rule 4 | rule 4 | rule 4 | rule 1 | |

| POLICY | POLICY | POLICY | POLICY | POLICY | |

Die nat Tabelle

Die Ketten der nat Kette

- PREROUTING: für Pakte die über eine Schnittstelle hereinkommen, noch bevor entschieden ist ob sie an den Rechner oder weitergeleitet werden.

- INPUT: für Pakete die über eine Schnittstelle hereinkommen und einen Dienst auf dem Rechner ansprechen

- FORWARD: für Pakte die über eine Schnittstelle hereinkommen, den Rechner auch wieder verlassen.

- OUTPUT: für die über eine Schnittstelle herausgehenden Pakete, die von einem lokalen Dienst generiert werden

- POSTROUTING: Pakete die den Rechner verlassen.

Die Filter Regeln der filter Tabelle

Regeln werden mit iptables erstellt und an Ziele geschickt.

Ziele der filter Tabelle

- ACCEPT: das Paket kann passieren

- REJECT: das Paket wird zurückgewiesen und ein Fehlerpaket wird gesendet

- SNAT: Quell Adresse oder Port werden verändert.

- DNAT: Ziel Adresse oder Port werden verändert.

- MASQUERADE: Quell Adresse wird auf die IP einer Schnittstelle geändert.

- NETMAP: Ganze Netze werden umgesetzt. Kann sowohl Quell als auch Ziel Netze sein

Syntax Allgemein

Die Momentan in der nat Tabelle gesetzten Ketten und Regeln sieht man mit

- iptables -nvL -t nat

-L # Listing -t filter # anzeigen der nat Tabelle -n # numerical

Ausgangsskript vom filter Workshop