Nftables inet,ipv4,ipv6: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 32: | Zeile 32: | ||

=Erstellen einer Basis IPv4 Kette= | =Erstellen einer Basis IPv4 Kette= | ||

;Dies gehört zur Filter Kette und trägt den Namen input und hängt am input hook | ;Dies gehört zur Filter Kette und trägt den Namen input und hängt am input hook | ||

| − | *nft add table inet | + | *nft add table inet filter |

| − | *nft add chain inet | + | *nft add chain inet filter xin-input '{ type filter hook input priority 0 ; } ' |

*nft list ruleset | *nft list ruleset | ||

| − | table inet | + | table inet filter { |

| − | chain | + | chain input { |

type filter hook input priority filter; policy accept; | type filter hook input priority filter; policy accept; | ||

} | } | ||

} | } | ||

Version vom 28. Februar 2023, 14:24 Uhr

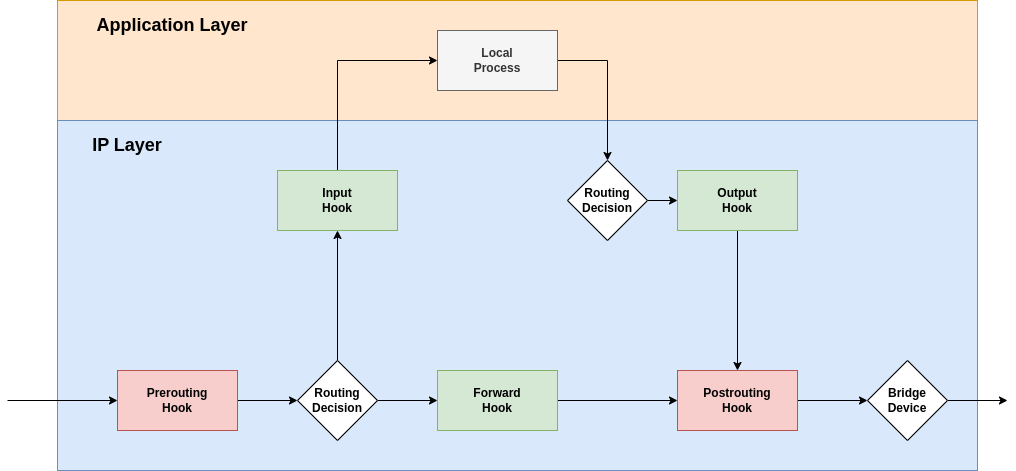

Schaubild

- Im Gegensatz zu iptables, das Ketten an jedem' Hook vordefiniert, definiert nftables überhaupt keine Ketten.

- Sie müssen explizit eine base chain an jedem Hook, an dem Sie den Datenverkehr filtern möchten.

Funktionsweise

- Die Regeln werden nacheinander auf das Paket angewandt, wenn eine Regel greift hört der Verarbeitungsprozess auf.

- Ansonsten wird die Default Policy angewandt.

| filter table | |||||

|---|---|---|---|---|---|

| INPUT | OUTPUT | FORWARD | |||

| rule 1 | rule 1 | rule 1 | |||

| rule 2 | rule 2 | rule 2 | |||

| rule 3 | rule 3 | ||||

| rule 4 | |||||

| POLICY | POLICY | POLICY | |||

Erstellen einer Basis IPv4 table

- nft add table inet filter

Löschen einer Basis IPv4 table

- nft delete table inet filter

Erstellen einer Basis IPv4 Kette

- Dies gehört zur Filter Kette und trägt den Namen input und hängt am input hook

- nft add table inet filter

- nft add chain inet filter xin-input '{ type filter hook input priority 0 ; } '

- nft list ruleset

table inet filter {

chain input {

type filter hook input priority filter; policy accept;

}

}