Vetrauenskette bei DNSSEC: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 68: | Zeile 68: | ||

* Der Resolver zieht sich den RRSIG-Record für den DS-Record, der die Signatur über den DS-Record enthält. | * Der Resolver zieht sich den RRSIG-Record für den DS-Record, der die Signatur über den DS-Record enthält. | ||

* Der Resolver entschlüsselt den DS-Record von example.com mit dem <span style="color:#007BFF;">KSK von .com</span>. | * Der Resolver entschlüsselt den DS-Record von example.com mit dem <span style="color:#007BFF;">KSK von .com</span>. | ||

| − | * Der Resolver berechnet einen Hash des DS-Records | + | * Der Resolver berechnet einen Hash des DS-Records. |

| − | |||

* Wenn beide übereinstimmen, ist der DS-Record von .com authentisch. | * Wenn beide übereinstimmen, ist der DS-Record von .com authentisch. | ||

* Der Resolver vertraut nun dem <span style="color:#007BFF;">KSK von example.com</span>. | * Der Resolver vertraut nun dem <span style="color:#007BFF;">KSK von example.com</span>. | ||

Version vom 19. März 2025, 07:25 Uhr

Aufbau

- Dieses Beitrag enthält eine Rahmenhandlung.

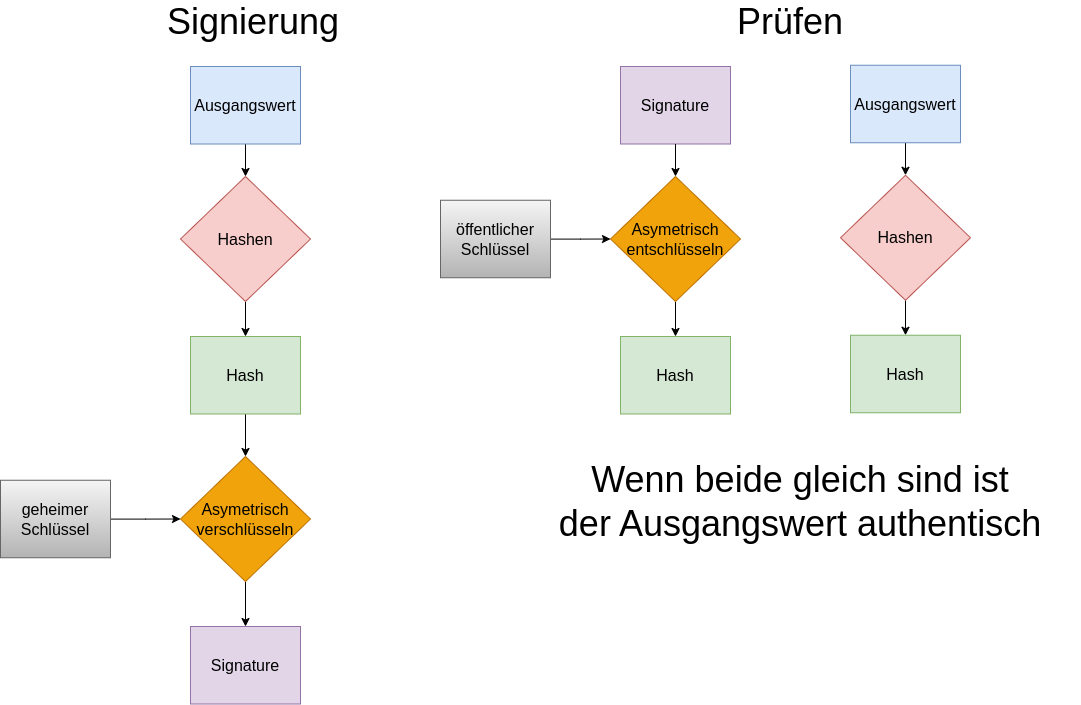

Signierung und Prüfung

Ablauf in DNSSEC

Der Nameserver signiert den A-Record

- Der autoritative Nameserver erstellt einen Hash des A-Records (z. B. hund.example.com IN A 192.168.1.1).

- Dieser Hash wird mit dem privaten ZSK von example.com (Zone Signing Key des autoritativen Nameservers) privat signiert.

- Das Ergebnis dieser Signierung ist der RRSIG-Record (die Signatur), die den Hash enthält.

- Der Nameserver schickt dann den A-Record zusammen mit der RRSIG-Signatur an den Resolver.

Der Resolver überprüft die Signatur

- Der Resolver erhält den A-Record und die dazugehörige RRSIG-Signatur.

- Der Resolver berechnet selbst den Hash des A-Records (mit demselben Hash-Algorithmus wie der autoritative Nameserver).

- Der Resolver zieht den DNSKEY-Record, der den ZSK von example.com öffentlich enthält.

- Der Resolver entschlüsselt die RRSIG-Signatur mit dem öffentlichen ZSK von example.com.

- Der Resolver vergleicht den entschlüsselten Wert der Signatur mit dem von ihm selbst berechneten Hash des A-Records.

- Wenn beide Werte übereinstimmen, bedeutet dies, dass der A-Record authentisch ist und nicht manipuliert wurde.

Wie kann aber der Resolver dem autoritativen Nameserver vertrauen?

- Unser Ziel ist es, eine Vertrauenswürdigkeit zum ZSK von example.com aufzubauen.

- Alle Schlüssel sind bis wir ihnen vertrauen rot.

- Schlüssel, denen wir vertrauen, sind blau.

Startpunkt der Vertrauenskette

- Der Resolver kennt den Root-KSK als Trust Anchor.

- Dieser Root-KSK ist fest in den Resolvern hinterlegt (z. B. in bind, unbound).

- Er ist der Startpunkt der Vertrauenskette (Chain of Trust).

Validierung der Root-Zone

Die Root-Zone veröffentlicht einen DNSKEY-Record mit zwei Schlüsseln und den RRSIG

- Der Root-ZSK (Zone Signing Key der Root-Zone) signiert alle anderen Records in der Root-Zone (z. B. den DS-Record für .com).

- Der Root-KSK signiert den gesamten DNSKEY-Record, der sowohl den Root-KSK als auch den Root-ZSK enthält.

- Diese Signatur heißt RRSIG für den DNSKEY-Record der Root-Zone.

- Der RRSIG für den DNSKEY-Record der Root-Zone und der DNSKEY-Record der Root-Zone werden in der Root-Zone veröffentlicht.

Der Resolver zieht sich den RRSIG- und DNSKEY-Record

- Der Resolver zieht sich den DNSKEY-Record der Root-Zone, der den Root-ZSK und den Root-KSK enthält.

- Der Resolver zieht sich den RRSIG-Record für den DNSKEY-Record, der die Signatur über den gesamten DNSKEY-Record enthält.

- Der Resolver entschlüsselt die Signatur des DNSKEY-Records mit dem öffentlichen Root-KSK.

- Der Resolver berechnet einen Hash über den DNSKEY-Record der Root-Zone.

- Der Resolver vergleicht diesen berechneten Hash mit dem entschlüsselten Wert aus dem RRSIG-Record.

- Wenn beide übereinstimmen, ist der DNSKEY-Record der Root-Zone authentisch.

- Der Resolver vertraut nun dem Root-ZSK.

Validierung der TLD (.com)

Die Root-Zone veröffentlicht den DS-Record für .com

- Die Root-Zone enthält einen DS-Record für .com.

- Der DS-Record enthält den Hash des KSK von .com.

- Der Root-ZSK signiert diesen DS-Record und erzeugt den zugehörigen RRSIG-Record für den DS-Record.

- Der RRSIG-Record enthält die Signatur des DS-Records, die mit dem Root-ZSK erstellt wurde.

- DS-Record und der dazugehörige RRSIG-Record für den DS-Record von .com werden in der Root-Zone veröffentlicht.

Der Resolver zieht sich den RRSIG- und DS-Record

- Der Resolver zieht sich den DS-Record von .com, der den Hash des KSK von .com enthält.

- Der Resolver zieht sich den RRSIG-Record für den DS-Record, der die Signatur über den DS-Record enthält.

- Der Resolver entschlüsselt die Signatur des DS-Records mit dem öffentlichen Root-ZSK.

- Der Resolver berechnet einen Hash über den DS-Record von .com.

- Der Resolver vergleicht diesen berechneten Hash mit dem entschlüsselten Wert aus dem RRSIG-Record.

- Wenn beide übereinstimmen, ist der DS-Record von .com authentisch.

- Der Resolver vertraut nun dem KSK von .com.

Vertrauen zur Second-Level-Domain

Die TLD (.com) veröffentlicht den DS-Record für example.com

- Die TLD (.com) enthält einen DS-Record für example.com.

- Der DS-Record enthält den Hash des KSK von example.com.

- Der KSK von .com signiert diesen DS-Record und erzeugt den zugehörigen RRSIG-Record für den DS-Record.

- Der RRSIG-Record enthält die Signatur des DS-Records, die mit dem KSK von .com erstellt wurde.

- DS-Record und der dazugehörige RRSIG-Record für den DS-Record von example.com werden in der .com-Zone veröffentlicht.

Der Resolver zieht sich den RRSIG- und DS-Record

- Der Resolver zieht sich den DS-Record von example.com, der den Hash des KSK von example.com enthält.

- Der Resolver zieht sich den RRSIG-Record für den DS-Record, der die Signatur über den DS-Record enthält.

- Der Resolver entschlüsselt den DS-Record von example.com mit dem KSK von .com.

- Der Resolver berechnet einen Hash des DS-Records.

- Wenn beide übereinstimmen, ist der DS-Record von .com authentisch.

- Der Resolver vertraut nun dem KSK von example.com.

Abschluss der Vertrauenskette

Die Second-Level-Domain veröffentlicht ihren DNSKEY-Record

- Die Second-Level-Domain (example.com) veröffentlicht einen DNSKEY-Record.

- Dieser enthält den KSK von example.com und den ZSK von example.com.

- Der KSK von example.com signiert den gesamten DNSKEY-Record der Second-Level-Domain und erzeugt den zugehörigen RRSIG-Record.

- Der RRSIG-Record für den DNSKEY-Record von example.com wird zusammen mit dem DNSKEY-Record veröffentlicht.

Der Resolver überprüft den ZSK von example.com

- Der Resolver zieht sich den DNSKEY-Record von example.com, der den KSK von example.com und den ZSK von example.com enthält.

- Der Resolver zieht sich den RRSIG-Record für den DNSKEY-Record, der die Signatur über den gesamten DNSKEY-Record enthält.

- Der Resolver entschlüsselt die Signatur des DNSKEY-Records mit dem öffentlichen KSK von example.com.

- Der Resolver berechnet einen Hash über den DNSKEY-Record der Second-Level-Domain.

- Der Resolver vergleicht diesen berechneten Hash mit dem entschlüsselten Wert aus dem RRSIG-Record.

- Wenn die Signatur gültig ist, ist der DNSKEY-Record der Second-Level-Domain authentisch.

- Der Resolver vertraut nun dem ZSK von example.com.

Der Resolver kann nun alle mit dem ZSK von example.com signierten Records validieren

- Der Resolver nutzt den ZSK von example.com, um die Signaturen aller weiteren DNS-Records der Domain zu überprüfen.

- Dazu gehören A-Records, MX-Records, TXT-Records usw.

- Wenn die Signaturprüfung erfolgreich ist, gelten diese Records als authentisch und nicht manipuliert.