TLS Signierung: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 10: | Zeile 10: | ||

*Es wird eine certifikat-s erstellt. | *Es wird eine certifikat-s erstellt. | ||

*Dies besteht aus | *Dies besteht aus | ||

| + | **signature-s | ||

**privkey-ca | **privkey-ca | ||

**dn-ca | **dn-ca | ||

Version vom 27. November 2025, 15:36 Uhr

Voraussetzung

- Server muss einen festgelegten DNS Namen besitzen.

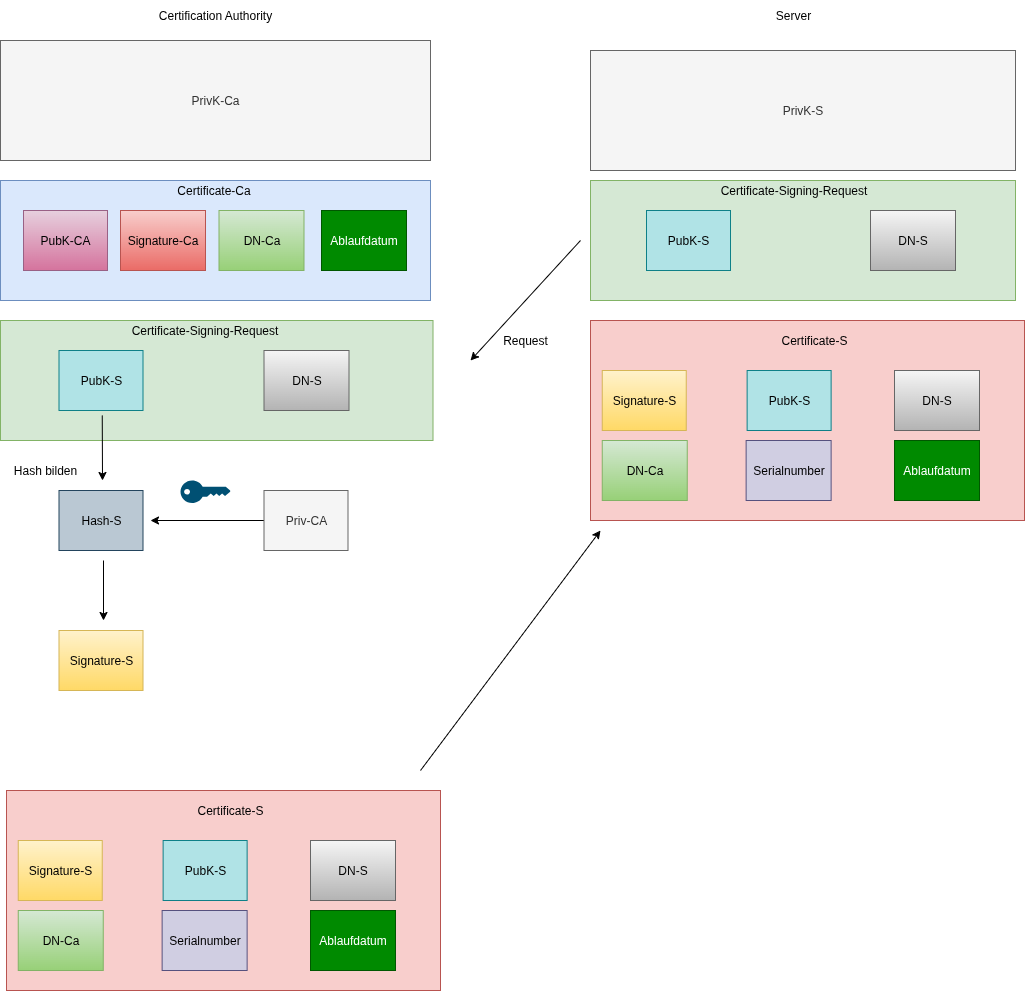

Prinzip

Signieren

- Generieren eines Schlüsselpaares einen privkey-s und einen pubkey-s.

- Den Certificate Signing Request schickt man nun an einen Zertifizierungsstelle (inkclusive FQDN durch X.509).

- Diese bildet nun einen Hashwert vom oubkey-s mit dem Namen hash-s

- hash wird nun mit dem privkey-ca verschlüsselt,

- Das Teil nennt man nun signature-s

- Es wird eine certifikat-s erstellt.

- Dies besteht aus

- signature-s

- privkey-ca

- dn-ca

- dn-s

- Ablaufdatum

- Seriennummer

- Es wird zum Server zurück geschickt

- Man baut dies dann in seinen Websever ein

- CA erstellen

- Certificate Request erstellen

- CA signiert den Request

- Einbauen von Zertifikaten

- Anzeigen und überprüfen von Zertifikaten