OPNsense site2site IPSEC: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| Zeile 23: | Zeile 23: | ||

|} | |} | ||

| + | |||

| + | ==Schaubild== | ||

| + | {{#drawio:opns-sec-fire-04}} | ||

=IT213 Seite= | =IT213 Seite= | ||

| − | =Firewall= | + | ==Firewall== |

| + | ;Wir gehen davon aus, das ausgehender Verkehr freigeschaltet ist. | ||

| + | *Die Gegenseite muss zu unserer Firewall UDP Port 500 und ESP Verbindungen aufbauen können. | ||

| + | *Desweiteren müssen die Partnernetze zu unseren Netzen freigeschaltet werden. | ||

== IPsec / WAN Firewall-Regeln == | == IPsec / WAN Firewall-Regeln == | ||

| − | |||

{| class="wikitable" | {| class="wikitable" | ||

! Protokoll !! Quelle !! Ziel !! Interface !! Aktion | ! Protokoll !! Quelle !! Ziel !! Interface !! Aktion | ||

| Zeile 38: | Zeile 43: | ||

|} | |} | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

=VPN: IPsec: Pre-Shared Keys= | =VPN: IPsec: Pre-Shared Keys= | ||

| Zeile 51: | Zeile 48: | ||

**IPsec | **IPsec | ||

***Pre-Shared Keys | ***Pre-Shared Keys | ||

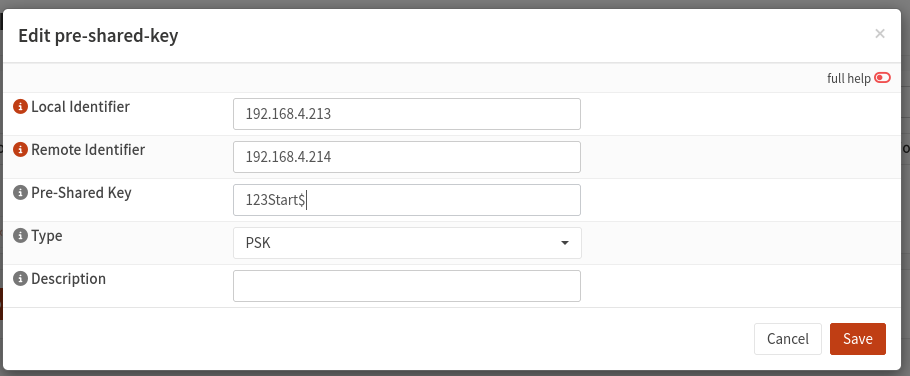

| − | + | == IPsec Pre-Shared Key Konfiguration == | |

| + | |||

| + | {| class="wikitable" | ||

| + | ! Feld !! Wert | ||

| + | |- | ||

| + | | Local Identifier || 192.168.4.213 | ||

| + | |- | ||

| + | | Remote Identifier || 192.168.4.214 | ||

| + | |- | ||

| + | | Pre-Shared Key || 123Start$ | ||

| + | |- | ||

| + | | Type || PSK | ||

| + | |- | ||

| + | | Description || - | ||

| + | |} | ||

| + | |||

| + | |||

| + | |||

=VPN: IPsec: Connections= | =VPN: IPsec: Connections= | ||

==ADD PSK== | ==ADD PSK== | ||

Version vom 18. Februar 2026, 06:20 Uhr

VPN Daten

Kenndaten

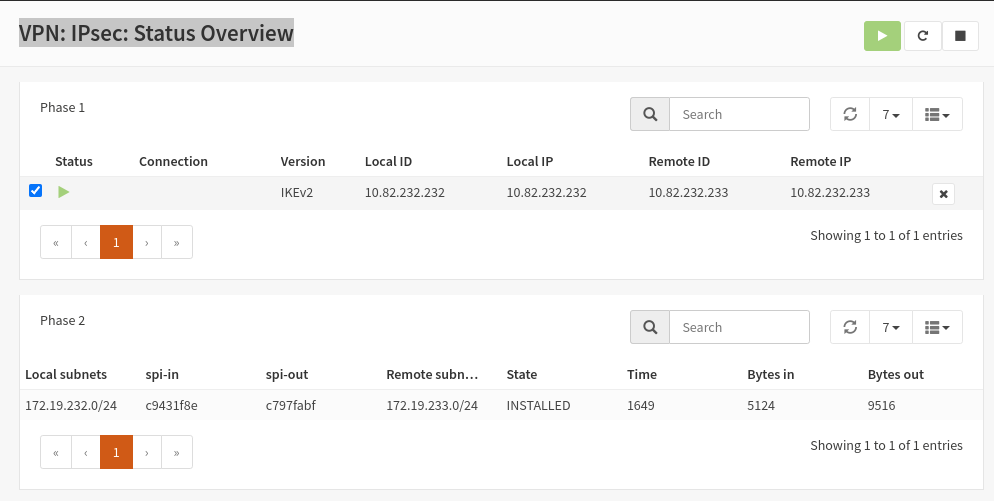

| Einstellung | opnsense.it213.xinmen.de | opnsense.it214.xinmen.de |

|---|---|---|

| Protokoll 2 | IKEv2 | |

| ID | 192.168.4.213 | 192.168.4.214 |

| IP Address | 192.168.4.213 | 192.168.4.214 |

| Internes Netz | 172.17.213.0/24 | 172.17.214.0/24 |

| Pre-Shared Key (PSK) | 123Start$ | |

| Phase 1 | AES256 – SHA256 – DH16 | |

| Phase 2 | AES256 – SHA256 – DH16 | |

| IKE-LIFETIME | 10800s | |

| ESP-LIFETIME | 3600s | |

Schaubild

IT213 Seite

Firewall

- Wir gehen davon aus, das ausgehender Verkehr freigeschaltet ist.

- Die Gegenseite muss zu unserer Firewall UDP Port 500 und ESP Verbindungen aufbauen können.

- Desweiteren müssen die Partnernetze zu unseren Netzen freigeschaltet werden.

IPsec / WAN Firewall-Regeln

| Protokoll | Quelle | Ziel | Interface | Aktion |

|---|---|---|---|---|

| UDP (Port 500) | 192.168.4.214 | 192.168.4.213 | WAN | ALLOW |

| ESP | 192.168.4.214 | 192.168.4.212 | WAN | ALLOW |

| ANY | 172.17.214.0/24 | 172.17.213.0/24 | IPSEC | ALLOW |

- VPN

- IPsec

- Pre-Shared Keys

- IPsec

| Feld | Wert |

|---|---|

| Local Identifier | 192.168.4.213 |

| Remote Identifier | 192.168.4.214 |

| Pre-Shared Key | 123Start$ |

| Type | PSK |

| Description | - |

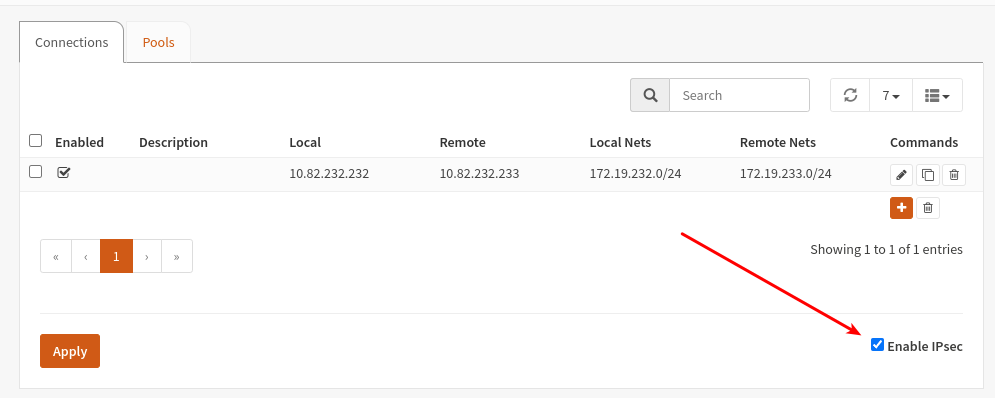

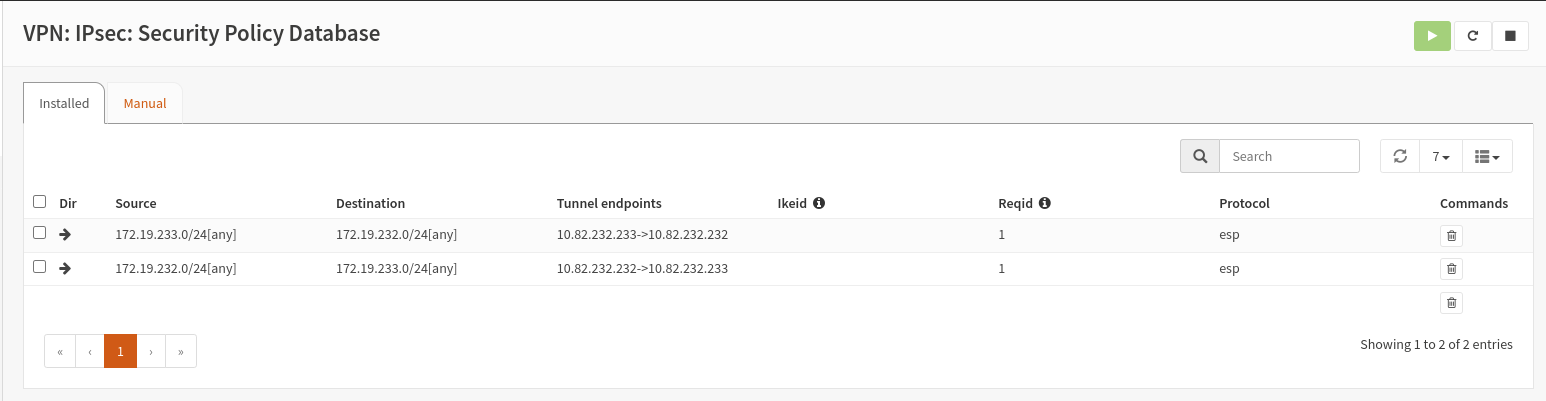

VPN: IPsec: Connections

ADD PSK

- VPN

- IPsec

- PREshared_Key

- IPsec

Enable IPsec

- VPN

- IPsec

- Connections

- IPsec

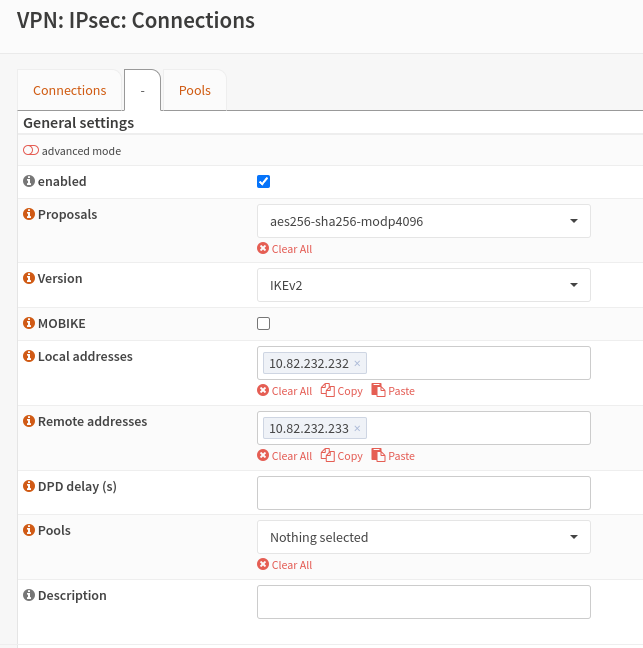

Add Connection

- VPN

- IPsec

- Connections

- IPsec

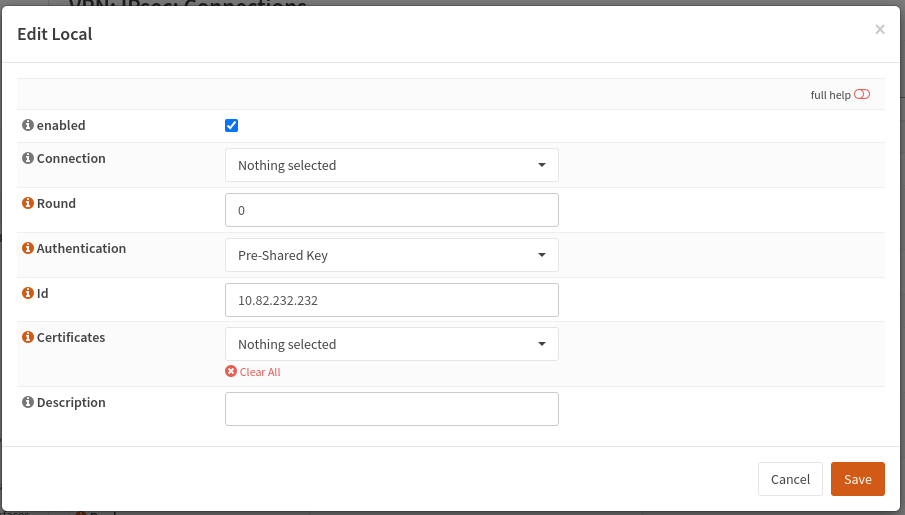

Local Authentication

- VPN

- IPsec

- Connections

- Local Authentication

- Connections

- IPsec

Remote Authentication

- VPN

- IPsec

- Connections

- Remote Authentication

- Connections

- IPsec

Children

- VPN

- IPsec

- Connections

- Children

- Connections

- IPsec