TLS Authentifizierung

Version vom 27. November 2025, 15:49 Uhr von Thomas.will (Diskussion | Beiträge) (→Authentifzieren)

Authentifzieren

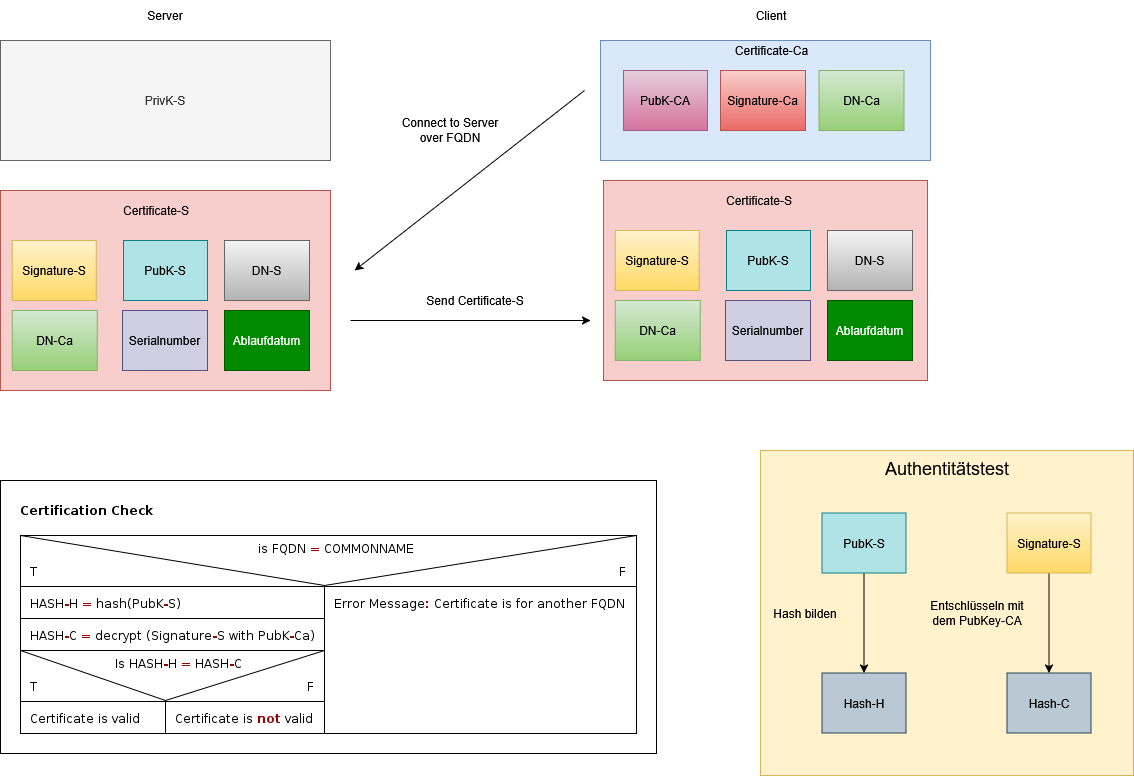

- Der Client beginnt den Handshake und fordert das Zertifikat an.

- Der Server schickt das certifikat-s zum Client.

- Der Client prüft die Gültigkeit (Ablaufdatum) und den Domain Name (DN-S) des Zertifikats.

- Zur Signaturprüfung holt der Client den pubkey-ca aus seinem Trust Store.

- Der Client entschlüsselt die Signatur auf dem certifikat-s mit dem pubkey-ca (Ergebnis: Hash A).

- Der Client bildet einen Hash (Hash B) über die restlichen Daten des certifikat-s.

- Wenn Hash A gleich Hash B, ist das Zertifikat gültig (von einer vertrauenswürdigen CA signiert).

- Um den Besitz des privaten Schlüssels zu beweisen, erzeugt der Server eine Signatur über Handshakedaten unter Verwendung seines privkey-s.

- Der Client prüft diese Signatur mit dem pubkey-s aus dem Zertifikat.

- Ist auch diese Signatur korrekt, ist die Authentifizierung des Servers abgeschlossen und der Schlüsselaustausch folgt.