OPNsense OpenVPN

Vorab

- Wir sollten immer nur SSL/TLS nutzen

- Dazu müssen wir den DC per Namen auflösen können.

- Und wir brauchen sein Stammzertifikat

Die User kommen von der ADS

- User haben entwder das Attribut

- SamAccountName

oder

- uid

- In der Domain muss ein Binduser und eine Gruppe angelegt sein

- Gruppe: vpnuser

- Binduser: ldapuser

Server anlegen

- System

- Access

- Servers

- Access

| Feld | Wert |

|---|---|

| Descriptive name | openvpn-user |

| Type | LDAP |

| Hostname or IP address | win2022.lab.int |

| Port value | 636 |

| Transport | SSL - Encrypted |

| Protocol version | 3 |

| Bind credentials | cn=ldapuser,ou=Service,dc=lab,dc=int |

| Password | 123Start$ |

| Search scope | Entire Subtree |

| Base DN | dc=lab,dc=int |

| Authentication containers | cn=users,dc=lab,dc=int |

| Extended Query | memberOf=cn=vpnusers,cn=groups,dc=lab,dc=int |

| User naming attribute | uid |

| Read properties | ☑ |

| Synchronize groups | ☑ |

| Constraint groups | ☐ |

| Limit groups | Nothing selected |

| Automatic user creation | ☐ |

| Match case insensitive | ☐ |

CA erstellen

- System

- Trust

- Authorities

- +

- Authorities

- Trust

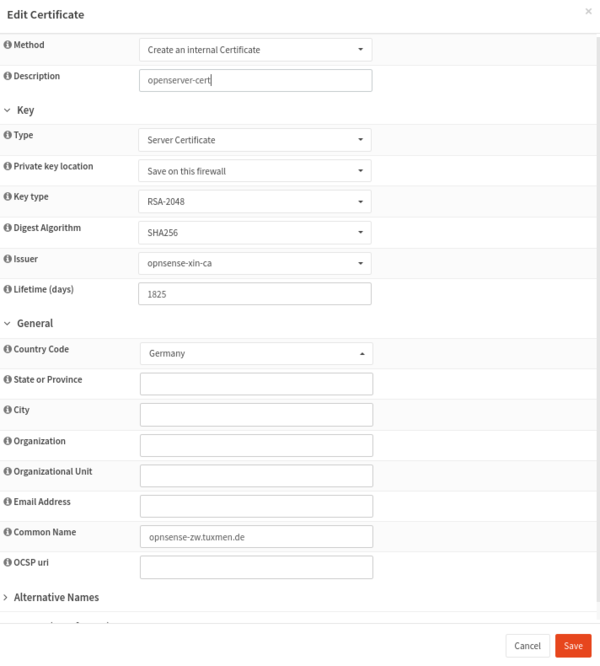

Cert für den Openvpn Server erstellen

- System

- Trust

- Certificates

- +

- Certificates

- Trust

Konfiguration

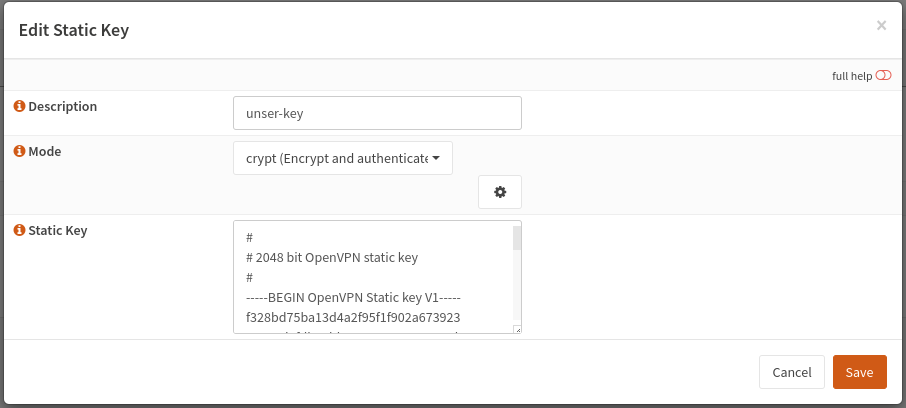

- Static Key generieren

- VPN

- OpenVPN

- Instances

- Static Keys

- +

- Static Keys

- Instances

- OpenVPN

Wir wählen Auth als Crypt

- Auf das Zahnrad klicken

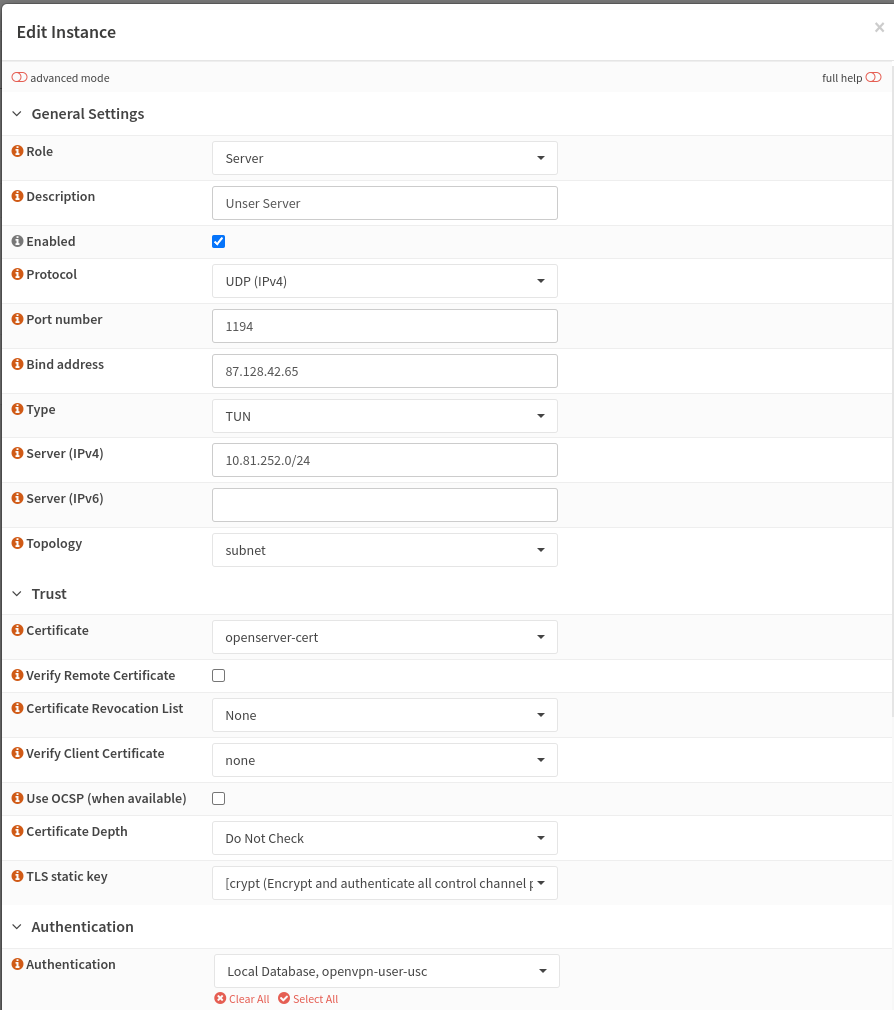

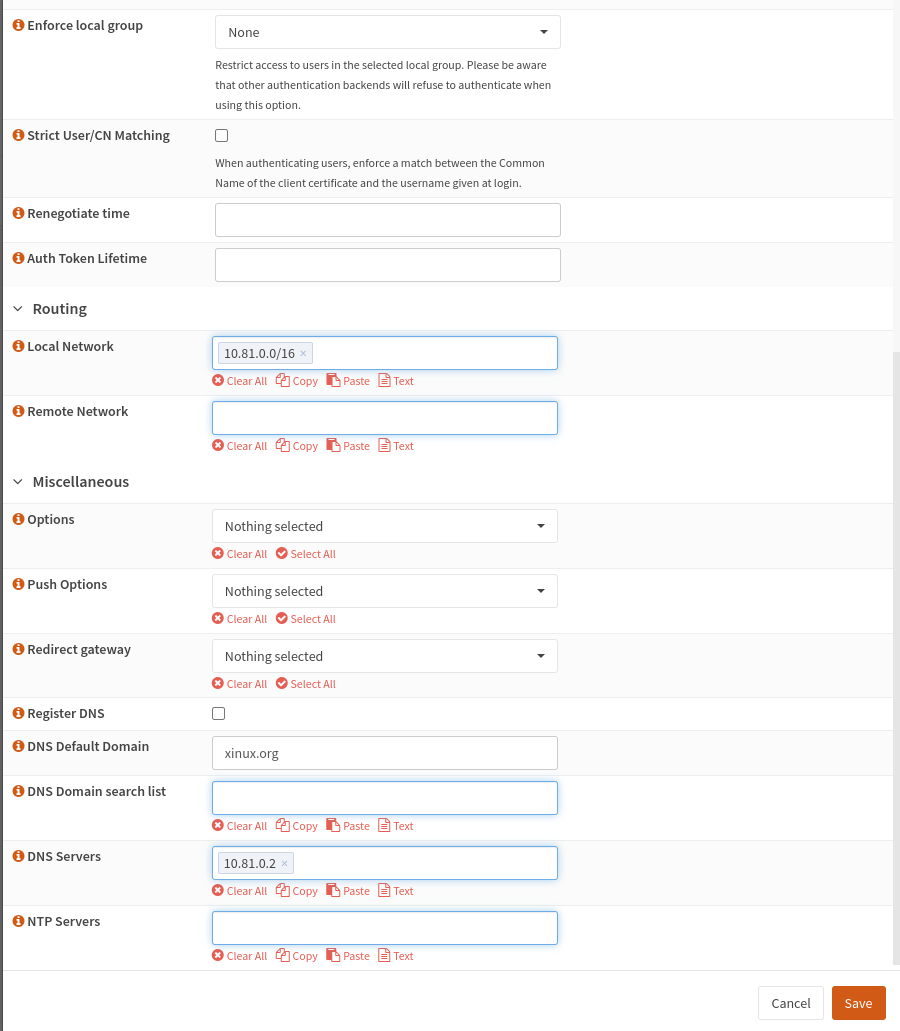

- Dern Server konfigurieren

- VPN

- OpenVPN

- Instances

- Instances

- +

- Instances

- Instances

- OpenVPN

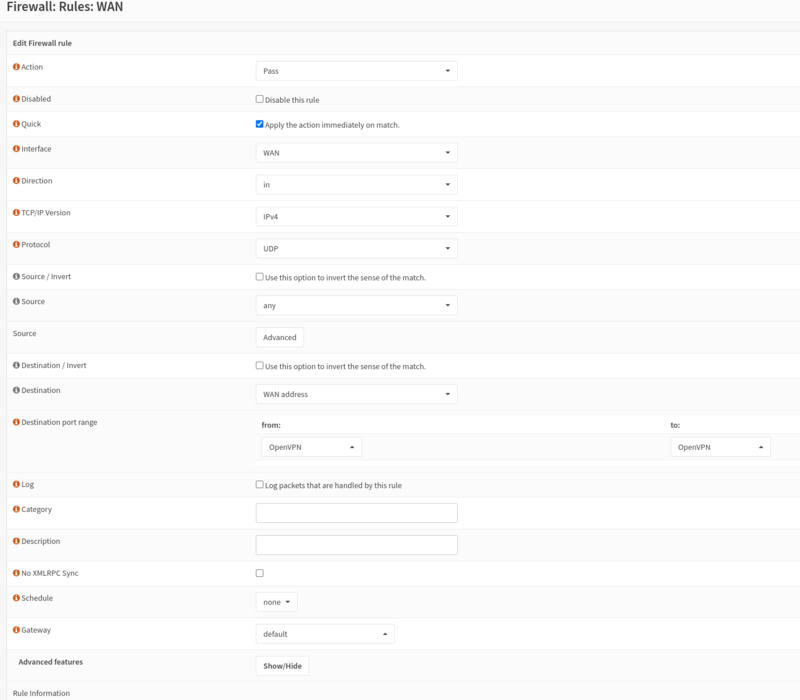

Firewall Regeln

- WAN

- Firewall

- Rules

- WAN

- +

- WAN

- Rules

- OpenVPN

- Firewall

- Rules

- OpenVPN

- +

- OpenVPN

- Rules

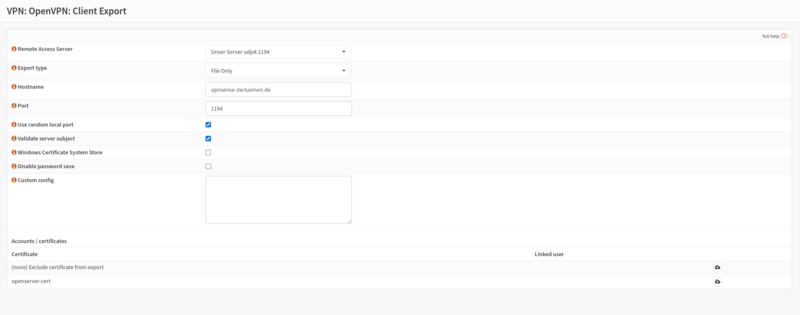

Die Client Konfiguration exportieren

- VPN

- OpenVPN

- Client Export

- OpenVPN