Wlan 4 Wege Handshake

Begriffe

MAC

- MAC Addresse : Hardware Adresse

SSID

"Service Set Identifier : Name des WLAN Netzwerkes

PSK

- Preshared Keys : Gemeinsamer Schlüssel

AES

- Advanced Encryption Standard : fortschrittlicher Verschlüsselungsstandard

CCMP

- Counter-Mode/CBC-MAC : Sicherheitsstandard, Kombination verschiedenen kryptographischen Algorithmen

RC4

- Rivest Cipher 4 : Stromchiffre und wird Verschlüsselungsverfahren

TKIP

- Temporal Key Integrity Protocol : Sicherheitsprotokoll für WLAN-Netzwerke

Supplicant

- WPA-Supplicant : Bittsteller im Normalfall der Client

Wlan Access-Point

- Wlan Access Point: drahtloser Zugangspunkt

Nonce

- Number Used Once : vorläufiges Zeichenfolge,soll kurzfritsig durch etwas Besseres ersetzt zu werden

PMK

- Pairwise Master Key : Mehrfachanwendung einer Hashfunktion (z.B. SHA1 / 4096 Durchgänge) auf PSK

PTK

- pairwise transient key : aufwendiges Schlüsselmanagement bei dem aus einem Master Key (MK) ein Pairwise Master Key (PMK) abgeleitet und aus diesem oder aus einem Pre-Shared Key (PSK) über ein Vier-Wege-Handshake der Pairwise Transient Key (PTK) gewonnen wird.

- Besteht aus

- Schlüsselbestätigungsschlüssel (`KCK`) – Wird während der Erstellung des *Nachrichtenintegritätscodes verwendet.

- Key Encryption Key (`KEK`) - Wird vom Zugangspunkt während der Datenverschlüsselung verwendet.

- Temporaler Schlüssel (`TK`) - Wird für die Verschlüsselung und Entschlüsselung von *Unicast-Paketen verwendet.

- MIC Authenticator Tx Key (`MIC Tx`) - Wird nur mit TKIP-Konfigurationen für Unicast-Pakete verwendet, die von Access Points gesendet werden.

- MIC Authenticator Rx Key (`MIC Rx`) - Wird nur mit TKIP-Konfigurationen für Unicast-Pakete verwendet, die von Clients gesendet werden.

GTK

Der GTK-Schlüssel wird vom Zugangspunkt über die Kombination des Group Master Keys (GMK) mit einer Zufallszahlenfunktion (PRF) generiert und mit dem Key Encryption Key (KEK) über einen Vier-Wege-Handshake an die WLAN-Stationen verteilt.Der GTK-Schlüssel wird für die sichere Übertragung von Multicast und Broadcast benutzt

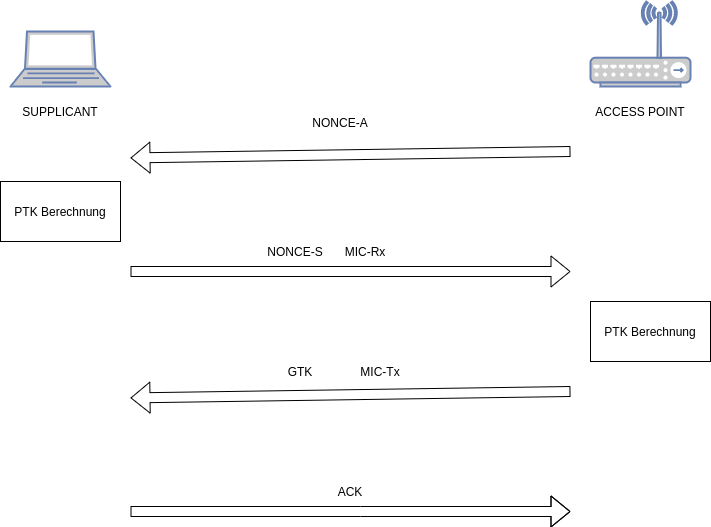

Vier Wege Handshake

Berechnungen

- PMK = (SHA1(SHA1(...SHA1(PSK|SSID)...) :4096 Mal

- PTK = (SHA1(PMK + NOUNCE-A + NONCE-S + MAC ACCESSPOINT + MAC CLIENT)

- Ergebnis ist ein 512Bit langer Container

- PTK = KCK + KEK + TK + MIC-Tx + MIC-Rx

| PTK | ||||

|---|---|---|---|---|

| KCK | KEK | TK | MIC-Tx | MIC-Rc |

| 128Bit | 128Bit | 128Bit | 64Bit | 64Bit |

Angriff

Wir brauchen

- BSSID (Ablesen)

- CHANNEL (Ablesen)

- MAC Client (Ablesen)

- BSSID - MAC Accesspoint (Ablesen)

- NONCE-C (Mitschneiden)

- NONCE-A (Mitschneiden)

Berechnen

- Aus dem PSK und der SSID bilden wir nun den

- PMK, daraus bilden wir den

- PTK mit den anderen Werten

- daraus bilden wir den MIC-A

- durch hashen mit HMAC vom PTK und NONCE-A

- Wenn dieser mit dem mitgeschnittenen MIC-A übereinstimmt

- Haben wir das Passwort erraten.