Exploit-Kategorien

Locale Exploits

Lokale Exploits können beim Öffnen an sich scheinbar völlig harmloser Dateien (zum Beispiel Bilddateien) aktiviert werden, sofern die dem Dateityp zugeordnete Anwendung durch fehlerhafte bzw. unsaubere Verarbeitung der Datei eine Sicherheitslücke aufweist.

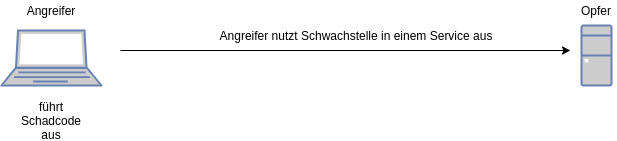

Remote Exploits

Eine aktive Form des Exploits sind Angriffe aus dem Internet mittels manipulierter Datenpakete oder spezieller Datenströme auf Schwachstellen in Netzwerksoftware. Solche Exploits werden mitunter auch als Remote-Exploits bezeichnet.

DoSExploits

Meist sind die ersten für eine bekanntgewordene Sicherheitslücke veröffentlichten Exploits sogenannte DoS-Exploits, die zwar die betroffene Anwendung überlasten, allerdings keine Ausführung von fremdem Programmcode und keine Privilegien-Eskalation beinhalten.

Comand-Execution-Exploits

Command-Execution-Exploits kennzeichnen das Merkmal einer vom Angreifer steuerbaren Ausführung von Programmcode auf dem Zielsystem

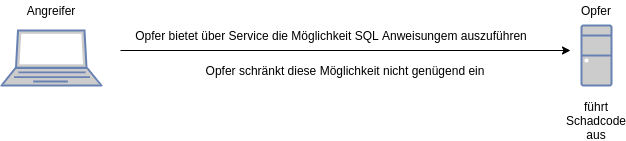

SQL-Injection-Exploits

SQL-Injection-Exploits sind eine spezielle Art von Exploits und finden hauptsächlich Einsatz bei Webanwendungen, die eine SQL-Datenbank nutzen, da sie über das Internet sehr leicht zugänglich sind, sie können jedoch prinzipiell für jede Anwendung, die auf eine SQL-Datenbank zugreift, eine Gefahr darstellen

Zero-Day-Exploits

Zero-Day-Exploit nennt man einen Exploit, der eingesetzt wird, bevor es einen Patch als Gegenmaßnahme gibt.