Kerberos Grundlagen

Version vom 17. September 2024, 09:01 Uhr von Thomas.will (Diskussion | Beiträge)

Bei Kerberos sind drei Parteien beteiligt

- der Client

- der Server, der den Client nutzen will

- der Kerberos-Server

Kerberos Vertiefung

Kerberos ist ein Netzwerk-Authentifizierungsprotokoll, das entwickelt wurde, um sichere Kommunikation über unsichere Netzwerke zu ermöglichen. Es verwendet symmetrische Schlüssel und vertrauenswürdige Dritte, um die Identität von Benutzern und Diensten zu verifizieren.

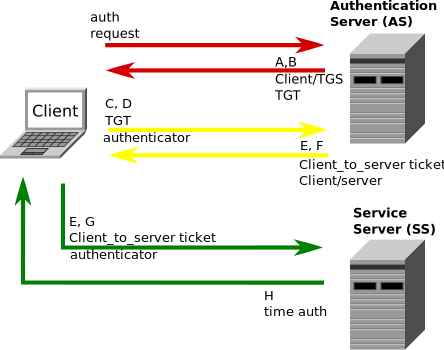

Architektur

- Key Distribution Center (KDC): Das KDC ist die zentrale Komponente von Kerberos und besteht aus zwei Hauptdiensten:

- Authentication Server (AS): Verifiziert die Identität von Clients und stellt Ticket Granting Tickets (TGT) aus.

- Ticket Granting Server (TGS): Vergibt Zugriffstickets für spezifische Dienste basierend auf dem TGT.

Authentifizierungsprozess

- 1. Client-Authentifizierung:

- Der Benutzer fordert vom KDC ein Ticket Granting Ticket (TGT) an, um Zugang zu weiteren Diensten zu erhalten.

- 2. Erhalt des TGT:

- Der KDC erstellt ein TGT, verschlüsselt es mit einem geheimen Schlüssel, der nur der Benutzer kennt, und sendet es zurück an den Client.

- 3. Dienstanfrage:

- Um einen Dienst zu nutzen, sendet der Client das TGT an den TGS, um ein Service-Ticket zu erhalten.

- 4. Service-Ticket erhalten:

- Der TGS stellt ein Service-Ticket aus, das der Client dann an den gewünschten Dienst übergibt.

- 5. Zugang zum Dienst:

- Der Dienst verifiziert das Ticket und gewährt dem Client den Zugang basierend auf den im Ticket enthaltenen Berechtigungen.

Sicherheitsmechanismen

- Zeitstempel und Ablauf:

- Kerberos verwendet Zeitstempel, um sicherzustellen, dass Tickets nur für einen begrenzten Zeitraum gültig sind, was Replay-Angriffe verhindert.

- Symmetrische Verschlüsselung:

- Alle Tickets und Kommunikationen werden mit symmetrischer Verschlüsselung gesichert, die von beiden Parteien geteilt wird.

- Mutual Authentication:

- Kerberos ermöglicht gegenseitige Authentifizierung, bei der sowohl der Client als auch der Dienst ihre Identitäten bestätigen, um Man-in-the-Middle-Angriffe zu vermeiden.

Einsatz in der Praxis

- Unternehmensnetzwerke:

- Kerberos ist weit verbreitet in großen Unternehmensnetzwerken, insbesondere in Umgebungen mit Microsoft Active Directory, wo es als Standard-Authentifizierungsprotokoll dient.

- Single Sign-On (SSO):

- Mit Kerberos können Benutzer sich einmal authentifizieren und anschließend auf mehrere Dienste zugreifen, ohne sich erneut anmelden zu müssen.

Herausforderungen

- Synchronisation der Systemuhren:

- Kerberos erfordert, dass die Systemuhren der beteiligten Geräte synchron sind, um die Gültigkeit der Zeitstempel zu überprüfen.

- Schlüsselverwaltung:

- Die Sicherheit von Kerberos hängt stark von der sicheren Verwaltung der symmetrischen Schlüssel und Passwörter ab.

Kerberos bietet eine robuste und sichere Methode zur Authentifizierung in Netzwerken, ist jedoch auf eine sorgfältige Konfiguration und Verwaltung angewiesen, um seine Sicherheitsvorteile voll auszuschöpfen.

Prinzip

- Benutzer fordert vom Key Distribution Center (KDC) ein Ticket Granting Ticket (TGT) an.

- TGT wird dem Benutzer ausgestellt und verschlüsselt übetragen. Computer sichert TGT im lokalen Cache.

- Um einen Dienst, der Kerberos unterstützt, benutzen zu können, fordert der Client ein weiteres Ticket an.

- Der KDC übermittelt das Service Ticket.

- Dieses Ticket sendet der Client dann an den Dienst, der überprüft, ob er dem Client den Zugriff gestatten soll.

- Server vereinbart mit dem Client ein Sitzung und der Benutzer erhält die vorgesehenen Berechtigungen.