Strongswan IPSEC Linux PSK - Security und Firewall Labor

Vorbereitung

- Wir installieren zu erst den smb.it2xx.int

- smb.it2xx.int

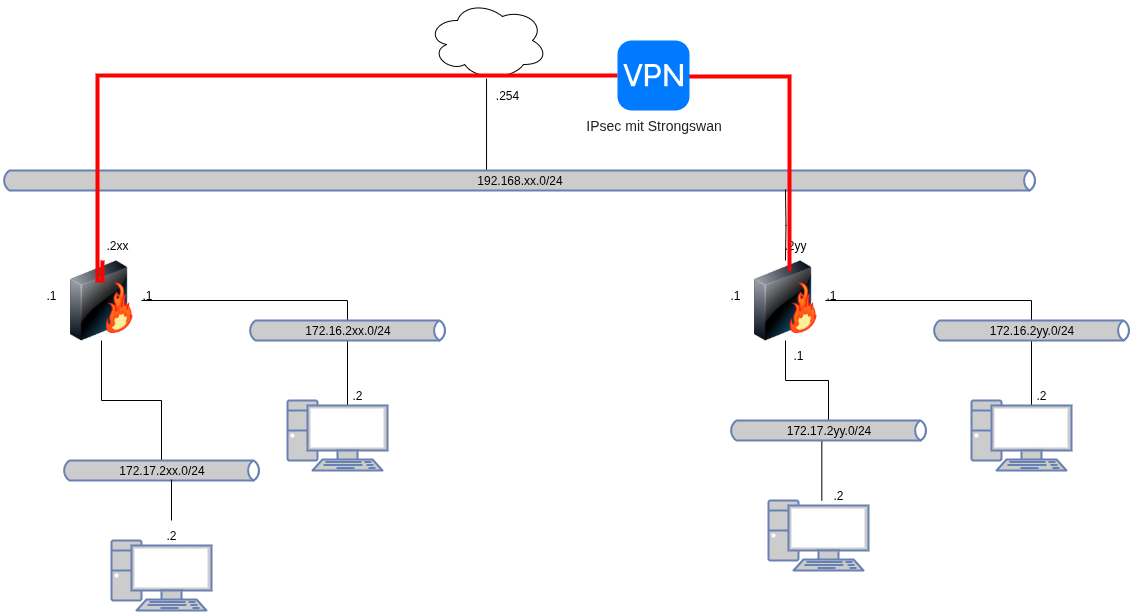

Schaubild

Kenndaten

| Einstellung | fw.it2xx.int | fw.it2yy.int |

|---|---|---|

| IP Address | 192.168.hs.2xx | 192.168.hs.2yy |

| Internes Netz | 172.16.2xx.0/24, 172.17.2xx.0/24 | 172.16.2yy.0/24, 172.17.2yy.0/24 |

| Pre-Shared Key (PSK) | Den bestimmt ihr selbst | |

| Phase 1 | AES256 – SHA256 – DH16 | |

| Phase 2 | AES256 – SHA256 – DH16 | |

Firewall

- Wir gehen davon aus, das ausgehender Verkehr freigeschaltet ist.

- Die Gegenseite muss zu unserer Firewall UDP Port 500 und ESP Verbindungen aufbauen können.

- Desweiteren müssen die Partnernetze zu unseren Netzen in der Forward-Kette freigeschaltet werden.

- Wir werden die letzte Regel später noch etwas modifizieren.

- NFtables - Strongswan IPSEC Linux PSK - Security und Firewall Labor

Installation

- Diese Einstellung kann auf beiden Seite gleich angewendet werden (bis auf die IPs)

- apt install strongswan

- xx eigene Seite, gegenüberliegende Seite yy

Einrichtung

- vim /etc/ipsec.conf

conn site2site-psk

authby=secret

keyexchange=ikev2

mobike=no

left=192.168.xx.2xx

leftsubnet=172.16.2xx.0/24,172.17.2xx.0/24

right=192.168.xx.2yy

rightsubnet=172.16.2yy.0/24,172.17.2yy.0/24

ike=aes256-sha256-modp4096!

esp=aes256-sha256-modp4096!

auto=start

Partner 1

- Eine Seite generiert einen Schlüssel, z.B. head /dev/random | tr -dc A-Za-z0-9 | head -c 20 ; echo

- Dieser Schlüssel könnt ihr austauschen. Chat oder Verbal

Beide

- Wenn beide Seiten den Schlüssel haben, kann man nun diese in die Datei ipsec.secrets eintragen

- vim /etc/ipsec.secrets

192.168.xx.2xx 192.168.xx.2yy : PSK "hierdertotalgeheimeschlüssel"

Handling

- Nun sollte man die IPsec Verbindung aufbauen können

- ipsec up site2site-psk

- Verbindung herunterfahren

- ipsec down site2site-psk

- Verbindung status

- ipsec status site2site-psk

- Den Status der Verbindung kann man mit ipsec statusall checken

- Falls die Verbindung steht sollte ein Ping in das gegenüberliegende Netz auch funktionieren

- ping -I 172.16.2xx.1 172.16.2yy.1

Weitere Tests

- Ping von eureom Client die IP des Partner smb-Server an.

- Probiert euch mit ssh dort einzuloggen.

- Schneidet auf der LAN Schnittstelle den Trafik zur Gegenseite mit (tcpdump)

- Schneidet auf der WAN Schjittstelle den Trafik mit (tcpdump) Interesant ist hier port 500 und esp

- Fahrt VPN hoch und runter und guck euch was geht.