Asymmetrische Verschlüsselung: Unterschied zwischen den Versionen

Zur Navigation springen

Zur Suche springen

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 9: | Zeile 9: | ||

=Vorgänge= | =Vorgänge= | ||

| − | ;Mit öffentlichen Schlüssel des Gegenübers verschlüsselt | + | ;Mit öffentlichen Schlüssel des Gegenübers verschlüsselt |

{{#drawio:asymterische-verschluesselung}} | {{#drawio:asymterische-verschluesselung}} | ||

| − | ;Mit eigenem geheimen Schlüssel verschlüsselt | + | ;Mit eigenem geheimen Schlüssel verschlüsselt (Signierung) |

{{#drawio:asymterische-verschluesselung2}} | {{#drawio:asymterische-verschluesselung2}} | ||

Aktuelle Version vom 3. Dezember 2025, 08:29 Uhr

Grundlagen

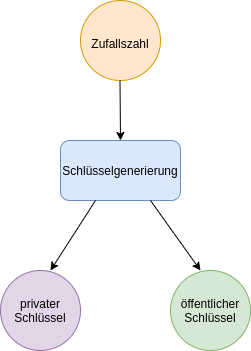

- Jeder Benutzer erzeugt sein eigenes Schlüsselpaar, das aus einem privater Schlüssel und einem öffentlichen Schlüssel besteht.

- Der öffentliche Schlüssel ermöglicht es jedem, Daten für den Besitzer des privaten Schlüssels zu verschlüsseln

- Der private Schlüssel ermöglicht es seinem Besitzer, mit dem öffentlichen Schlüssel verschlüsselte Daten zu entschlüsseln

- Für die Sicherheit wird eine zugrundeliegenden Einwegfunktionen benötigt die unumkehrbar ist.

Schaubilder

Vorgänge

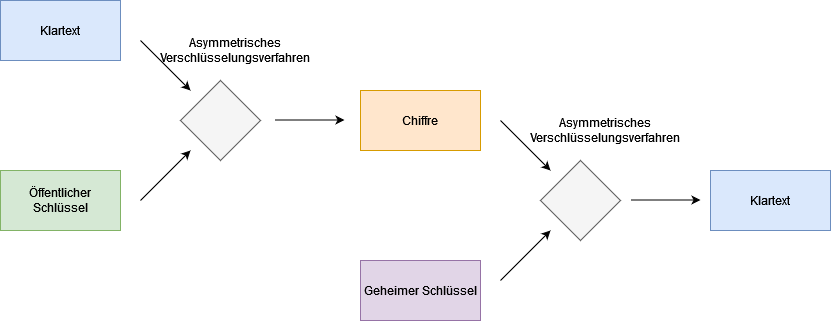

- Mit öffentlichen Schlüssel des Gegenübers verschlüsselt

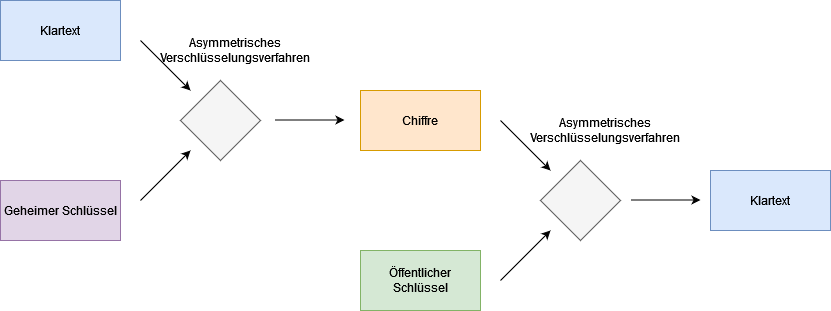

- Mit eigenem geheimen Schlüssel verschlüsselt (Signierung)

Verfahren

Anwendungen von asymmetrischer Verschlüsselung

- SSH

- SSL/TLS (z.B. https)

- OpenPGP

- S/MIME

Vorteile

- Lediglich der Private Key ist für den Nutzer geheim zu halten

- Man kann den Public Key bedenkenlos verschicken. Es ist sogar wünschenswert.

- Mit dem Private Key verschlüsselte Nachrichten garantieren die Authentizität der Nachricht, wenn dieser geheim gehalten wird

- Mit dem Public Key verschlüsselte Nachrichten können nur vom Halter des Private Keys geöffnet werden

Nachteile

- geringere Arbeitsgeschwindigkeit als bei symetrischer Verschlüsselung

- Private Key muss unbedingt sicher aufbewahrt werden, da ein Unbefugter mit diesem großen Schaden anrichten kann