Linux - Security und Firewall Labor

Zur Navigation springen

Zur Suche springen

Ziel

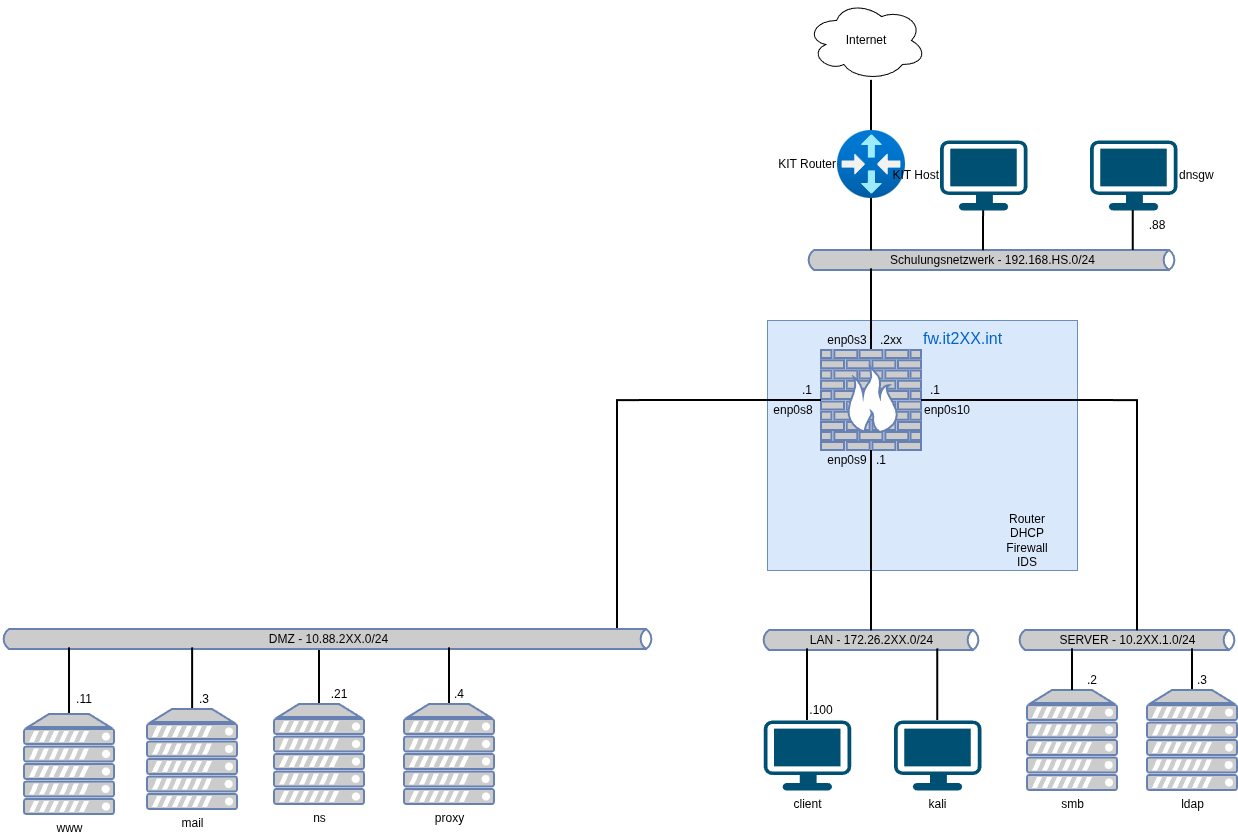

physischer Netzwerkplan

logischer Netzwerkplan

VM Vorlage

Hostzugriff absichern

Remotezugriff mit SSH

Router Firewall

Firewall

DHCP

Switch

DNS für das Labor einrichten

SFTP Server

Strongswan IPSEC

Wireguard

OpenVPN

Crowdsec

- Crowdsec Grundsätzliches

- Crowdsec Einordnung

- Crowdsec Installation und Handling

- Crowdsec SSH Bruteforce Beispiel

Fail2ban für SSH/SFTP einrichten

Proxies

SOCKS Proxy

Squid als Standard Proxy

- Ein einfacher Proxy soll eingerichtet werden

- Über die Source-IP wird kontrolliert, ob ein Client den Proxy benutzen darf

- Weitere ACLs können den Zugriff auf bestimmte Webseiten blockieren

Transparenter Proxy

- Clients im LAN sollen nicht die Möglichkeit haben den Proxy zu umgehen, indem sie den Eintrag aus dem Browser entfernen

- Über Firewall-Regeln können die Webanfragen auf den Proxy geleitet werden

Virenscanning mit ClamAV in Squid

- Durch Installieren von Stammzertifikaten auf den Browsern der Clients, soll Squid die Möglichkeit haben die Inhalte der Webseiten zu scannen

- Der Proxy kann so dann verhindern, dass Clients sich Viren herunterladen

Suricata

Mandatory Access Control

Apparmor

SELinux

HIDS

Greenbone Security/Vulnerability Manager (Hacking & Security Seite 161)

Portscanning

- Die Effektivität der Firewall soll mit nmap getestet werden

- Für einen Vergleich scannen wir einmal mit Default-Policy accept und einmal mit drop